พลิกโฉมงาน SOC L1: ปลดล็อกศักยภาพด้วยระบบอัตโนมัติและ AI

ในโลกยุคดิจิทัลที่ภัยคุกคามไซเบอร์ทวีความรุนแรงขึ้นเรื่อย ๆ ศูนย์ปฏิบัติการรักษาความปลอดภัย หรือ SOC (Security Operations Center) ถือเป็นด่านหน้าสำคัญในการปกป้ององค์กร

อย่างไรก็ตาม ผู้ดูแลระบบ SOC L1 ซึ่งเป็นระดับแรกสุด มักต้องเผชิญกับภาระงานมหาศาล จากการตรวจสอบ แจ้งเตือน (alerts) จำนวนมากที่ไหลเข้ามาไม่หยุดหย่อน การจัดการกับงานซ้ำ ๆ ซาก ๆ เหล่านี้ นำไปสู่ ความเหนื่อยล้าจากแจ้งเตือน (alert fatigue) และอาจทำให้พลาดภัยคุกคามร้ายแรงได้ง่าย

นี่คือจุดที่ ระบบอัตโนมัติ และ ปัญญาประดิษฐ์ (AI) เข้ามามีบทบาทสำคัญ เพื่อเปลี่ยนโฉมวิธีการทำงานของทีม SOC L1 ให้มีประสิทธิภาพและประสิทธิผลมากยิ่งขึ้น

ทำไมงาน SOC L1 จึงต้องการตัวช่วย?

งานของนักวิเคราะห์ SOC L1 ไม่ได้ง่ายอย่างที่คิด

ต้องตรวจสอบแจ้งเตือนนับร้อยนับพันรายการในแต่ละวัน เพื่อแยกแยะระหว่างเหตุการณ์ปกติ กับภัยคุกคามจริง

กระบวนการนี้มักเกี่ยวข้องกับการรวบรวมข้อมูลเบื้องต้น การวิเคราะห์รูปแบบ และการตัดสินใจอย่างรวดเร็วภายใต้แรงกดดัน

ความซ้ำซ้อนของงานเหล่านี้บั่นทอนกำลังใจ และทำให้ผู้เชี่ยวชาญต้องจมอยู่กับงานพื้นฐาน แทนที่จะได้ใช้ทักษะแก้ปัญหาที่ซับซ้อนยิ่งขึ้น

การนำเทคโนโลยีเข้ามาช่วย จึงไม่ใช่แค่ทางเลือก แต่เป็นสิ่งจำเป็นเพื่อยกระดับการป้องกันภัยไซเบอร์ขององค์กร

หัวใจของการทำงานอัตโนมัติ: ผสานพลัง n8n, Splunk และ AI

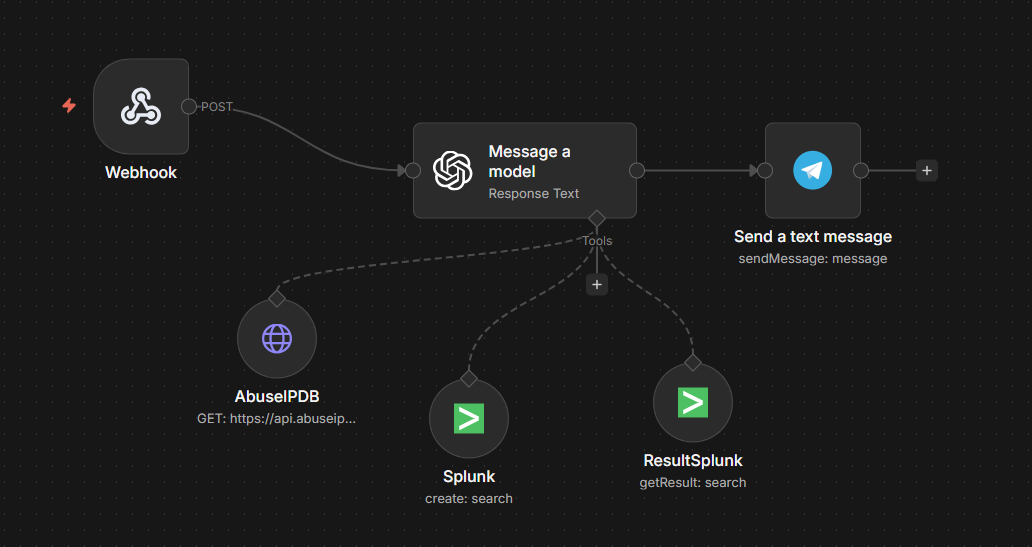

โซลูชันสำหรับการทำงานอัตโนมัติในงาน SOC L1 อาศัยการผสานรวมเครื่องมือหลักหลายอย่างเข้าด้วยกัน

n8n ทำหน้าที่เป็นตัวกลางในการเชื่อมโยงและบริหารจัดการขั้นตอนทั้งหมด เปรียบเสมือนสมองที่ควบคุมการไหลของข้อมูล

Splunk ซึ่งเป็นแพลตฟอร์ม SIEM (Security Information and Event Management) ยอดนิยม จะเป็นแหล่งที่มาของแจ้งเตือนความปลอดภัย

เมื่อ Splunk ตรวจพบสิ่งผิดปกติ หรือมีแจ้งเตือนเกิดขึ้น n8n จะรับข้อมูลเหล่านั้นเข้ามา

จากนั้น n8n จะส่งแจ้งเตือนนี้ไปยัง AI agent หรือปัญญาประดิษฐ์ที่ถูกฝึกฝนมาให้ทำหน้าที่คล้ายกับนักวิเคราะห์ SOC L1

AI จะทำการวิเคราะห์ข้อมูลที่ได้รับอย่างรวดเร็ว

ผลลัพธ์จากการวิเคราะห์ของ AI จะถูกส่งกลับมายัง n8n เพื่อประมวลผลต่อ

ท้ายที่สุด n8n จะส่งข้อมูลสรุปและคำแนะนำไปยังแพลตฟอร์มการสื่อสารอย่าง Telegram เพื่อให้ทีม SOC L1 ได้รับแจ้งเตือนและสามารถดำเนินการต่อได้ทันที

ระบบทำงานอย่างไรในทางปฏิบัติ?

ลองจินตนาการถึงสถานการณ์จริง

เมื่อ Splunk ตรวจจับการเข้าสู่ระบบที่ผิดปกติจาก IP address ที่ไม่รู้จัก ระบบจะสร้างแจ้งเตือนขึ้นมา

n8n จะดึงข้อมูลแจ้งเตือนนี้ ไม่ว่าจะเป็นเวลา เหตุการณ์ที่เกิดขึ้น ผู้ใช้ที่เกี่ยวข้อง หรือ IP address ต้นทาง

ข้อมูลเหล่านี้จะถูกส่งไปยัง AI agent พร้อมกับ คำสั่ง (prompt) ที่ระบุบทบาทของ AI ให้เป็นนักวิเคราะห์ SOC L1 ที่ต้องวิเคราะห์แจ้งเตือน และให้ข้อมูลสำคัญ เช่น ประเภทของภัยคุกคาม ระดับความรุนแรง และขั้นตอนการแก้ไขเบื้องต้น

AI จะประมวลผลข้อมูล และให้ผลลัพธ์ออกมาในรูปแบบที่เข้าใจง่าย เช่น “นี่คือการโจมตีแบบ Brute-force ระดับความรุนแรงสูง แนะนำให้บล็อก IP address นี้ทันที และตรวจสอบ Log เพิ่มเติม”

n8n จะรับข้อมูลนี้ นำไปจัดรูปแบบให้เหมาะสม และส่งไปยังกลุ่ม Telegram ที่ทีม SOC L1 ใช้สื่อสารกัน

ทำให้ทีมงานได้รับข้อมูลสำคัญครบถ้วน พร้อมข้อเสนอแนะในการดำเนินการภายในไม่กี่วินาที

ประโยชน์ที่ได้จากการนำระบบนี้มาใช้

การนำระบบอัตโนมัติและ AI เข้ามาช่วยงาน SOC L1 ก่อให้เกิดประโยชน์มากมาย

ประสิทธิภาพที่เพิ่มขึ้น: ระบบสามารถประมวลผลแจ้งเตือนได้รวดเร็วกว่ามนุษย์หลายเท่า ลดเวลาในการตอบสนองต่อเหตุการณ์เบื้องต้น

ลดภาระงาน: นักวิเคราะห์ SOC L1 ไม่ต้องเสียเวลาไปกับการตรวจสอบแจ้งเตือนพื้นฐานซ้ำ ๆ อีกต่อไป ทำให้มีเวลาไปโฟกัสกับงานที่ต้องใช้ทักษะและความเชี่ยวชาญสูงขึ้น เช่น การล่าภัยคุกคาม (threat hunting) หรือการวิเคราะห์เชิงลึก

ความสม่ำเสมอ: AI ช่วยให้การวิเคราะห์แจ้งเตือนเป็นไปอย่างสม่ำเสมอ ลดโอกาสเกิดข้อผิดพลาดจากมนุษย์

ยกระดับทีม SOC: พลังของ AI ไม่ได้มาแทนที่มนุษย์ แต่มาเสริมศักยภาพให้ทีมงานสามารถทำงานได้อย่างมีประสิทธิภาพสูงสุด

การทำงานร่วมกันระหว่างระบบอัตโนมัติและ AI เป็นก้าวสำคัญในการยกระดับการป้องกันภัยไซเบอร์ เพื่อให้องค์กรมีความปลอดภัยมากขึ้น และทีมงานสามารถทำงานได้อย่างชาญฉลาดยิ่งขึ้นในอนาคต