เจาะลึก EternalBlue: ทำความเข้าใจช่องโหว่ SMB ที่อันตรายถึงชีวิต

โลกไซเบอร์เต็มไปด้วยภัยคุกคาม และหนึ่งในชื่อที่ถูกจารึกไว้ว่าเป็น ช่องโหว่ ที่สร้างความเสียหายอย่างมหาศาลคือ EternalBlue มันคือรอยรั่วสำคัญที่เปิดประตูสู่การโจมตีหลายครั้ง และยังคงเป็นบทเรียนสำคัญที่เตือนใจผู้ดูแลระบบทุกคนให้ตระหนักถึงความปลอดภัยอยู่เสมอ

มาทำความเข้าใจกันว่า EternalBlue คืออะไร ทำไมมันถึงอันตราย และเราสามารถเรียนรู้อะไรจากมันได้บ้าง เพื่อป้องกันตัวเองและองค์กรจากภัยคุกคามลักษณะนี้

EternalBlue: รอยรั่วที่เขย่าโลกไซเบอร์

EternalBlue คือชื่อเรียกสำหรับ ช่องโหว่ ความปลอดภัย MS17-010 ที่ถูกค้นพบในโปรโตคอล SMB (Server Message Block) ของระบบปฏิบัติการ Windows โปรโตคอลนี้มีหน้าที่ในการจัดการการเข้าถึงไฟล์ การพิมพ์ และทรัพยากรอื่นๆ บนเครือข่าย

สิ่งที่ทำให้ EternalBlue น่ากลัวคือมันเป็น ช่องโหว่ ที่อนุญาตให้ผู้โจมตีสามารถ รันโค้ดจากระยะไกล ได้โดยไม่ต้องมีการยืนยันตัวตน เพียงแค่ส่งข้อมูลที่ผิดปกติบางอย่างไปยังเครื่องเป้าหมายผ่านพอร์ต SMB

การค้นพบและรั่วไหลของข้อมูลเกี่ยวกับช่องโหว่นี้โดยกลุ่มที่ชื่อ Shadow Brokers ทำให้มันกลายเป็นอาวุธร้ายในทันที

ผลกระทบของ EternalBlue ชัดเจนที่สุดเมื่อมันถูกใช้เป็นกลไกหลักในการแพร่กระจายของ มัลแวร์เรียกค่าไถ่ WannaCry และมัลแวร์ทำลายล้างอย่าง NotPetya ซึ่งสร้างความเสียหายมหาศาลไปทั่วโลกในปี 2017

เหตุการณ์เหล่านี้ตอกย้ำให้เห็นถึงความร้ายแรงของ ช่องโหว่ และความจำเป็นในการจัดการแพตช์ความปลอดภัยอย่างทันท่วงที

ตามล่าหารอยโหว่: เริ่มต้นด้วยการสแกน

ก่อนที่จะดำเนินการโจมตีใดๆ ผู้ประสงค์ร้ายหรือผู้ทดสอบการเจาะระบบจะต้องระบุเป้าหมายที่อ่อนแอเสียก่อน

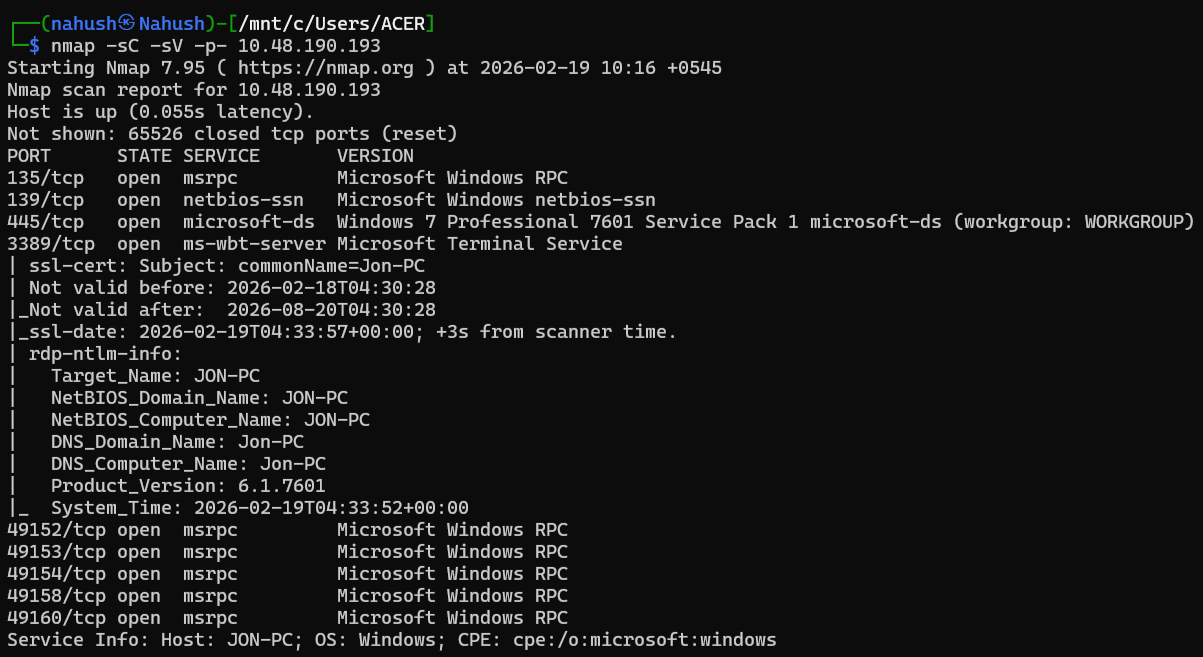

ขั้นตอนนี้คือ การสแกนเครือข่าย โดยใช้เครื่องมือเฉพาะทางเพื่อค้นหาอุปกรณ์ที่ยังคงเปิดพอร์ต SMB (พอร์ต 139 และ 445) ซึ่งเป็นช่องทางหลักที่ EternalBlue ใช้ในการเข้าถึง

การสแกนไม่ได้จำกัดแค่การตรวจสอบว่าพอร์ตเปิดอยู่หรือไม่ แต่ยังรวมถึงการตรวจสอบ เวอร์ชันของบริการ SMB ที่ทำงานอยู่ และที่สำคัญคือการตรวจสอบว่าเครื่องเป้าหมายนั้นมี ช่องโหว่ MS17-010 โดยเฉพาะหรือไม่

กระบวนการนี้ช่วยให้สามารถระบุเครื่องคอมพิวเตอร์หรือเซิร์ฟเวอร์ที่ยังไม่ได้ติดตั้งแพตช์แก้ไข ช่องโหว่ นี้ ซึ่งเปรียบเสมือนการค้นหาบ้านที่ไม่ได้ล็อกประตูเอาไว้

การค้นพบเป้าหมายที่มี ช่องโหว่ เป็นก้าวแรกที่สำคัญอย่างยิ่งในการประเมินความเสี่ยงและเตรียมการสำหรับการโจมตี

เจาะลึกช่องโหว่: กลไกการโจมตี

เมื่อระบุเป้าหมายที่อ่อนแอต่อ ช่องโหว่ EternalBlue ได้แล้ว ขั้นตอนต่อไปคือการดำเนินการโจมตีจริง

กระบวนการนี้มักจะใช้ กรอบการทำงานสำหรับการทดสอบการเจาะระบบ ที่มีโมดูลสำหรับการโจมตี MS17-010 โดยเฉพาะ

หลักการคือการส่งข้อมูลที่ถูกสร้างขึ้นมาเป็นพิเศษไปยังบริการ SMB ของเครื่องเป้าหมาย

ข้อมูลที่ผิดปกตินี้จะไปกระตุ้นข้อผิดพลาดในการจัดการหน่วยความจำภายในระบบปฏิบัติการ ซึ่งจะเปิดโอกาสให้ผู้โจมตีสามารถ ฉีดโค้ดอันตราย ของตัวเองเข้าไปและสั่งให้ระบบเป้าหมายรันโค้ดนั้นได้จากระยะไกล

ในการตั้งค่าการโจมตี จำเป็นต้องระบุ ที่อยู่ IP ของเครื่องผู้โจมตี และ ที่อยู่ IP ของเครื่องเป้าหมาย อย่างชัดเจน เพื่อให้เมื่อโค้ดอันตรายถูกรัน เครื่องเป้าหมายจะพยายามสร้างการเชื่อมต่อกลับมายังเครื่องของผู้โจมตี

การดำเนินการที่ประสบความสำเร็จจะสร้าง เส้นทาง สำหรับการควบคุมระบบจากระยะไกล ซึ่งเป็นจุดเริ่มต้นของการควบคุมเครื่องทั้งหมด

เมื่อการเจาะสำเร็จ: ควบคุมระบบที่เป้าหมาย

หากการโจมตีโดยใช้ EternalBlue ประสบความสำเร็จ ผู้โจมตีจะได้รับ สิทธิ์การเข้าถึง ระบบของเครื่องเป้าหมายในระดับสูง

โดยส่วนใหญ่มักจะได้รับ สิทธิ์ระดับสูงสุด (เช่น NT Authority\System ในระบบ Windows) ซึ่งหมายความว่าผู้โจมตีสามารถ ควบคุมระบบ นั้นได้อย่างสมบูรณ์ราวกับเป็นเจ้าของเครื่องเอง

ด้วยสิทธิ์ระดับนี้ ผู้โจมตีสามารถดำเนินการได้หลากหลาย ไม่ว่าจะเป็นการเรียกใช้คำสั่งใดๆ ก็ตาม การเข้าถึง ดึงข้อมูลสำคัญ หรือแม้แต่การติดตั้งมัลแวร์เพิ่มเติมเพื่อวัตถุประสงค์อื่นๆ

ไม่เพียงเท่านั้น เครื่องที่ถูกเจาะระบบอาจถูกใช้เป็น ฐานทัพ เพื่อขยายการโจมตีไปยังส่วนอื่นๆ ของเครือข่าย

นี่คือเหตุผลว่าทำไม ช่องโหว่ EternalBlue จึงยังคงเป็นภัยคุกคามที่ร้ายแรง และเป็นบทเรียนสำคัญที่เน้นย้ำถึงความจำเป็นในการ แก้ไขช่องโหว่ ด้วยการติดตั้งแพตช์ความปลอดภัยล่าสุดอย่างทันท่วงที เพื่อปกป้องระบบจากอันตรายเหล่านี้