เจาะลึกการสอดแนม Active Directory: กลยุทธ์ที่ผู้ไม่หวังดีใช้เพื่อเข้าถึงข้อมูล

Active Directory (AD) เปรียบเสมือนศูนย์กลางประสาทขององค์กรจำนวนมาก ทำหน้าที่จัดการผู้ใช้งาน คอมพิวเตอร์ ทรัพยากรต่างๆ และกำหนดสิทธิ์การเข้าถึง หากผู้ไม่หวังดีสามารถเจาะระบบ AD ได้สำเร็จ ก็เท่ากับว่าพวกเขามีอำนาจควบคุมเกือบทุกอย่างในเครือข่าย นี่จึงเป็นเหตุผลว่าทำไม การสอดแนม (Enumeration) หรือการเก็บรวบรวมข้อมูลจาก AD จึงเป็นขั้นตอนแรกที่สำคัญอย่างยิ่งสำหรับผู้ไม่หวังดีก่อนลงมือโจมตีจริง

ทำความเข้าใจ Active Directory: หัวใจสำคัญของเครือข่าย

Active Directory ไม่ใช่แค่ฐานข้อมูลผู้ใช้ แต่เป็นบริการไดเรกทอรีที่ครอบคลุมทุกแง่มุมของการจัดการเครือข่าย

ภายใน AD จะมีข้อมูลเกี่ยวกับ ผู้ใช้งาน กลุ่มต่างๆ คอมพิวเตอร์ เซิร์ฟเวอร์ แอปพลิเคชัน และ นโยบายความปลอดภัย มากมาย

การเข้าถึงข้อมูลเหล่านี้ทำให้ผู้ไม่หวังดีมองเห็นภาพรวมของโครงสร้างเครือข่ายทั้งหมด

ทำไมผู้ไม่หวังดีต้องสอดแนม Active Directory?

เป้าหมายหลักของการสอดแนมคือการ ทำความเข้าใจโครงสร้าง และ ค้นหาจุดอ่อน

ผู้ไม่หวังดีต้องการรู้ว่าใครเป็นผู้ดูแลระบบ มีผู้ใช้กี่คน มีกลุ่มอะไรบ้าง เครื่องเซิร์ฟเวอร์สำคัญอยู่ที่ไหน และระบบความปลอดภัยมีการตั้งค่าอย่างไร

ข้อมูลเหล่านี้ช่วยให้พวกเขาวางแผนการโจมตีได้อย่างแม่นยำและเพิ่มโอกาสในการเข้าถึงข้อมูลสำคัญ

กลยุทธ์การสอดแนม: จากภายนอกสู่ภายใน

การสอดแนม AD สามารถแบ่งออกได้เป็นหลายระดับ ขึ้นอยู่กับระดับการเข้าถึงที่ผู้ไม่หวังดีมี

1. การสอดแนมแบบไม่ได้รับอนุญาต (Unauthenticated Enumeration)

ในขั้นนี้ ผู้ไม่หวังดีอาจยังไม่มีสิทธิ์เข้าถึงเครือข่ายหรือมีสิทธิ์ที่จำกัดมากๆ

เครื่องมือและเทคนิคที่ใช้มักจะเน้นไปที่การดึงข้อมูลที่เปิดเผยสู่สาธารณะ หรือข้อมูลที่รั่วไหลโดยไม่ได้ตั้งใจ

-

DNS Queries: การสอบถามระบบ DNS เพื่อหาข้อมูลเกี่ยวกับ Domain Controllers หรือบริการอื่นๆ ที่เกี่ยวข้องกับ AD

-

LDAP Anonymous Bind: หาก AD ไม่ได้ตั้งค่ามาอย่างรัดกุม ผู้ไม่หวังดีสามารถใช้ LDAP เพื่อ ดึงข้อมูลผู้ใช้ และกลุ่มได้โดยไม่ต้องมีการพิสูจน์ตัวตน

-

Kerberos Pre-authentication Attacks: เทคนิคอย่าง AS-REP Roasting สามารถใช้เพื่อดึงแฮชรหัสผ่านของบัญชีผู้ใช้ที่ไม่ได้เปิดใช้งานการยืนยันตัวตนล่วงหน้า ซึ่งนำไปสู่การถอดรหัสรหัสผ่านในภายหลัง

แม้ข้อมูลที่ได้อาจไม่ละเอียดมาก แต่ก็เพียงพอที่จะใช้เป็นจุดเริ่มต้นในการวางแผนโจมตี

2. การสอดแนมด้วยสิทธิ์ที่จำกัด (Low-Privilege Authenticated Enumeration)

เมื่อผู้ไม่หวังดีสามารถเข้าถึงระบบได้ด้วยบัญชีผู้ใช้ที่มีสิทธิ์ระดับต่ำแล้ว ข้อมูลที่พวกเขาสามารถรวบรวมได้จะเพิ่มขึ้นอย่างมหาศาล

พวกเขาสามารถใช้เครื่องมือและเทคนิคที่ซับซ้อนขึ้นเพื่อขุดคุ้ยข้อมูลเชิงลึก

-

LDAP Queries: การใช้ LDAP เพื่อสอบถามข้อมูล ผู้ใช้ กลุ่ม คอมพิวเตอร์ และ วัตถุอื่นๆ ใน AD ได้อย่างละเอียด

-

SMB and RPC: การใช้โปรโตคอลเหล่านี้เพื่อค้นหา Shares ที่เปิดเผย หรือข้อมูลเกี่ยวกับ สมาชิกกลุ่ม และ นโยบายความปลอดภัย

-

PowerShell AD Cmdlets: ในสภาพแวดล้อม Windows ผู้ไม่หวังดีสามารถใช้คำสั่ง PowerShell เฉพาะสำหรับ AD เพื่อดึงข้อมูลต่างๆ ได้อย่างรวดเร็วและมีประสิทธิภาพ เช่น ข้อมูลผู้ใช้ สิทธิ์การเข้าถึง และ โครงสร้างของโดเมน

-

เครื่องมือเฉพาะทาง:

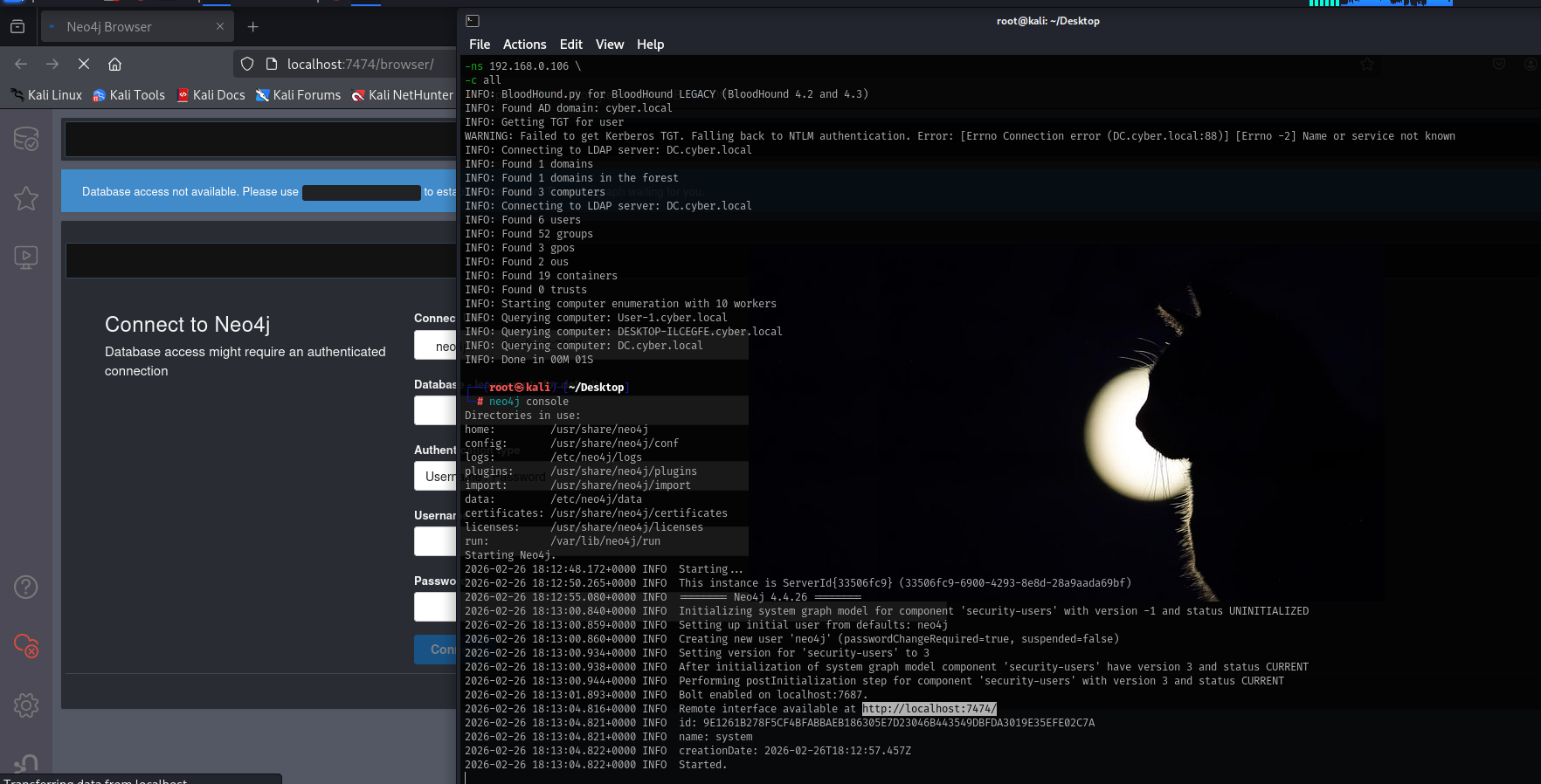

- BloodHound: เป็นเครื่องมือที่ทรงพลังอย่างยิ่ง มันช่วยให้ผู้ไม่หวังดีสร้างแผนภาพความสัมพันธ์ระหว่างผู้ใช้ กลุ่ม และคอมพิวเตอร์ ทำให้มองเห็น เส้นทางโจมตี ที่เป็นไปได้

- PowerView: สคริปต์ PowerShell ที่ออกแบบมาเพื่อการสอดแนม AD โดยเฉพาะ ช่วยให้ค้นหา จุดอ่อนด้านความปลอดภัย และ ข้อมูลที่สำคัญ ได้อย่างง่ายดาย

ข้อมูลที่ได้จากการสอดแนมระดับนี้รวมถึง: ชื่อผู้ใช้ที่ใช้งานอยู่, สมาชิกของกลุ่มผู้ดูแลระบบ, รายชื่อเซิร์ฟเวอร์สำคัญ, ความสัมพันธ์ระหว่างโดเมน (Trusts), และ ข้อผิดพลาดในการตั้งค่า (Misconfigurations) ที่อาจนำไปสู่การยกระดับสิทธิ์

ป้องกัน Active Directory ของคุณให้ปลอดภัย

การเข้าใจกลยุทธ์การสอดแนมของผู้ไม่หวังดีเป็นก้าวแรกสู่การป้องกันที่มีประสิทธิภาพ

องค์กรควรพิจารณาตั้งค่า ความปลอดภัยที่เข้มงวด สำหรับ Active Directory จำกัดการเข้าถึงข้อมูลที่ไม่จำเป็น และหมั่นตรวจสอบ บันทึกกิจกรรม (Logs) อย่างสม่ำเสมอ เพื่อตรวจจับพฤติกรรมที่น่าสงสัย

การใช้หลักการ สิทธิ์ขั้นต่ำ (Least Privilege) สำหรับบัญชีผู้ใช้ทุกบัญชี และการปิดการใช้งานคุณสมบัติ AD ที่ไม่จำเป็น จะช่วยลดความเสี่ยงจากการถูกสอดแนมได้อย่างมาก

การอัปเดตระบบอย่างต่อเนื่องและการฝึกอบรมพนักงานเกี่ยวกับภัยคุกคามทางไซเบอร์ ก็เป็นส่วนสำคัญในการสร้างเกราะป้องกันที่แข็งแกร่งให้กับ Active Directory ขององค์กร