ยกระดับการป้องกันภัยไซเบอร์: เบื้องหลังความแม่นยำของกฎตรวจจับภัยคุกคาม

ภัยคุกคามทางไซเบอร์ในปัจจุบันมีความซับซ้อนและเปลี่ยนแปลงอยู่ตลอดเวลา การมีชุดกฎสำหรับตรวจจับสิ่งผิดปกติที่แข็งแกร่งและแม่นยำจึงเป็นสิ่งสำคัญอย่างยิ่งต่อความมั่นคงปลอดภัยขององค์กร

เมื่อกฎการตรวจจับภัยคุกคามมีการรวบรวมและพัฒนาโดยชุมชนผู้เชี่ยวชาญจำนวนมาก การรักษา คุณภาพ และ ความสอดคล้อง ของกฎเหล่านั้นให้เป็นมาตรฐานเดียวกันจึงกลายเป็นความท้าทาย

เพื่อให้ผู้ใช้งานมั่นใจในประสิทธิภาพของกฎเหล่านี้ จึงต้องมีกระบวนการที่เข้มงวดมารองรับ

ทำไมคุณภาพกฎการตรวจจับภัยคุกคามถึงสำคัญ?

ลองนึกภาพว่ามีการแจ้งเตือนภัยคุกคามเข้ามามากมาย แต่ส่วนใหญ่เป็นเพียง สัญญาณเตือนที่ผิดพลาด (False Positives) ทำให้ทีมงานต้องเสียเวลาตรวจสอบสิ่งที่ไม่เป็นภัย

หรือในทางกลับกัน กฎกลับ พลาดการตรวจจับ (False Negatives) ภัยคุกคามร้ายแรงไปอย่างน่าเสียดาย

สถานการณ์เหล่านี้เน้นย้ำถึงความจำเป็นในการมีกฎที่ผ่านการตรวจสอบอย่างละเอียด เพื่อให้การป้องกันมีประสิทธิภาพสูงสุด

การรวมตัวของชุมชนผู้พัฒนาสร้างสรรค์กฎใหม่ๆ ได้รวดเร็ว แต่ก็ต้องการระบบที่ช่วยคัดกรองและรับประกันคุณภาพควบคู่กันไป

“Nova Rules Pipeline” คืออะไร และทำงานอย่างไร?

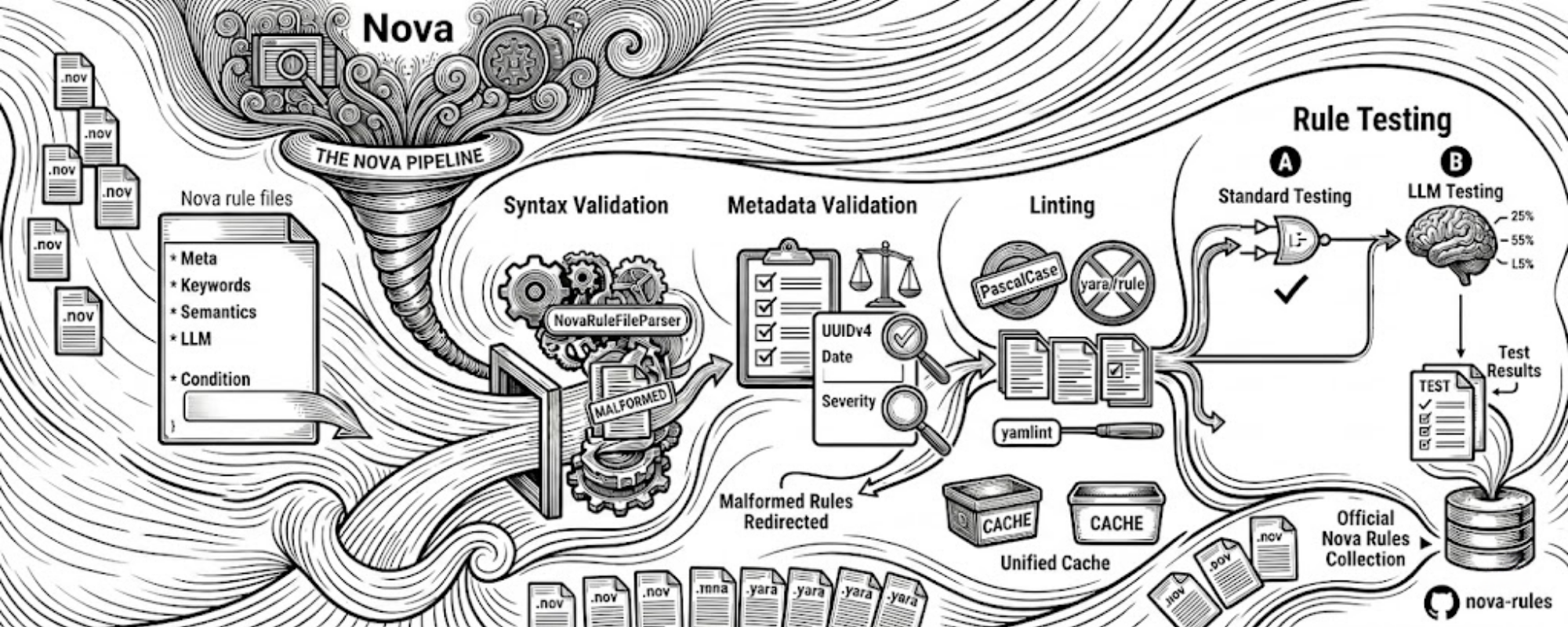

เพื่อตอบโจทย์ความท้าทายนี้ จึงมีการพัฒนาระบบอัตโนมัติที่เรียกว่า “Nova Rules Pipeline” ขึ้นมา

ระบบนี้เป็นเหมือนโรงงานตรวจสอบคุณภาพ ที่มีหน้าที่หลักในการ ตรวจสอบความถูกต้อง (Validation) และ ทดสอบประสิทธิภาพ (Testing) ของกฎการตรวจจับภัยคุกคามแต่ละชุด

เป้าหมายคือเพื่อให้แน่ใจว่ากฎเหล่านี้ไม่เพียงแต่ทำงานได้อย่างถูกต้องตามหลักไวยากรณ์เท่านั้น แต่ยังสามารถระบุภัยคุกคามได้จริง ลดความผิดพลาดในการแจ้งเตือน

และสร้างความมั่นใจให้กับผู้ใช้งานในทุกๆ ครั้งที่นำกฎไปใช้งาน

หัวใจของการตรวจสอบ: องค์ประกอบสำคัญของ Pipeline

การทำงานของ Pipeline แบ่งออกเป็นหลายขั้นตอนที่สำคัญ เพื่อให้การตรวจสอบเป็นไปอย่างครอบคลุม

ประการแรกคือ Linting และการวิเคราะห์โครงสร้าง ในขั้นตอนนี้ ระบบจะตรวจสอบไวยากรณ์ รูปแบบ และโครงสร้างของกฎ

เพื่อหาข้อผิดพลาดพื้นฐาน หรือการเขียนที่ไม่ได้มาตรฐาน ทำให้มั่นใจว่ากฎนั้นถูกเขียนมาอย่างถูกต้องตามหลักเกณฑ์

จากนั้นเป็นการ ยืนยันตาม Schema ซึ่งจะตรวจสอบว่ากฎนั้นๆ เป็นไปตามโครงสร้างข้อมูลที่กำหนดไว้หรือไม่

เหมือนกับการมีแม่แบบ ที่ระบุว่ากฎจะต้องมีข้อมูลอะไรบ้าง และแต่ละส่วนต้องเป็นประเภทไหน เพื่อให้กฎมีความสอดคล้องกันและใช้งานได้ในระบบต่างๆ

ขั้นตอนที่สำคัญที่สุดคือ การทดสอบข้ามแพลตฟอร์ม (Cross-Platform Testing)

ในขั้นตอนนี้ ระบบจะจำลองว่ากฎจะทำงานอย่างไรบนแพลตฟอร์ม SIEM หรือ EDR ที่แตกต่างกัน เช่น Splunk, Elastic, หรือ Microsoft Sentinel

โดยใช้ “Testing Harness” ที่จะแปลงกฎให้เป็นคำสั่งเฉพาะสำหรับแต่ละแพลตฟอร์ม

จากนั้น ระบบจะนำคำสั่งเหล่านี้ไปรันกับ ชุดข้อมูลทดสอบ (Test Data) ซึ่งอาจเป็นข้อมูลบันทึกเหตุการณ์จำลอง หรือข้อมูลที่ถูกสร้างขึ้นมา

ผลลัพธ์ที่ได้จากการรัน จะถูกนำมาเปรียบเทียบกับ ผลลัพธ์ที่คาดหวัง เพื่อระบุว่ากฎนั้นๆ ตรวจจับได้แม่นยำเพียงใด

หากกฎแจ้งเตือนในสถานการณ์ที่ไม่มีภัยคุกคาม ถือเป็น False Positive แต่หากกฎพลาดการตรวจจับภัยคุกคามจริง ก็จะเป็น False Negative

การทดสอบเหล่านี้ช่วยให้สามารถปรับปรุงกฎให้มีความแม่นยำสูงขึ้นเรื่อยๆ

ประโยชน์ที่ได้รับจากระบบนี้

การมีระบบ Pipeline ที่แข็งแกร่งนำมาซึ่งประโยชน์มากมาย

ประการแรกคือ ความน่าเชื่อถือ ผู้ใช้งานสามารถวางใจได้ว่ากฎที่ได้รับนั้นผ่านการตรวจสอบคุณภาพมาแล้วอย่างถี่ถ้วน

ช่วยเพิ่ม ประสิทธิภาพ ในการทำงานของทีมรักษาความปลอดภัย เพราะลดเวลาที่ต้องใช้ไปกับการตรวจสอบสัญญาณเตือนที่ผิดพลาด

ระบบนี้ยังเพิ่ม ความยืดหยุ่น ทำให้การขยายตัวของชุดกฎเป็นไปได้อย่างราบรื่น โดยไม่กระทบต่อคุณภาพ

และยัง ส่งเสริมชุมชน ให้ผู้เชี่ยวชาญสามารถมีส่วนร่วมในการพัฒนากฎใหม่ๆ ได้อย่างมั่นใจ โดยมีกระบวนการตรวจสอบรองรับ

ท้ายที่สุดแล้ว สิ่งเหล่านี้ล้วนนำไปสู่การ ยกระดับความปลอดภัย โดยรวมของระบบ ทำให้องค์กรสามารถรับมือกับภัยคุกคามได้อย่างมีประสิทธิภาพมากยิ่งขึ้น

การรักษาคุณภาพของกฎการตรวจจับภัยคุกคามอย่างต่อเนื่อง เป็นสิ่งสำคัญที่ไม่อาจละเลยได้ในโลกไซเบอร์ที่เปลี่ยนแปลงอย่างรวดเร็ว