ถอดรหัส Docker: จากมือใหม่สู่เซียนเจาะระบบและสร้างเกราะป้องกันเว็บแอป

โลกของ Cybersecurity เต็มไปด้วยความท้าทาย หนึ่งในวิธีที่ดีที่สุดในการเข้าใจการป้องกันคือการเรียนรู้จากมุมมองของผู้โจมตี บทความนี้จะพาคุณไปสำรวจเส้นทางของการ “แฮก” และ “เสริมความปลอดภัย” ให้กับแอปพลิเคชันเว็บที่ทำงานอยู่ใน Docker โดยใช้ DVWA (Damn Vulnerable Web Application) เป็นสนามฝึกซ้อม เพื่อให้คุณได้เห็นภาพรวมและนำไปปรับใช้จริง

ทำความรู้จัก DVWA และ Docker: สนามเด็กเล่นของแฮกเกอร์

DVWA คือเว็บแอปพลิเคชันที่จงใจสร้างมาให้มี ช่องโหว่ มากมาย เพื่อให้นักศึกษาและผู้สนใจได้ฝึกฝนทักษะการเจาะระบบในสภาพแวดล้อมที่ปลอดภัย

การทำงานของ DVWA ภายใน Docker ช่วยให้เราสร้างและทำลายสภาพแวดล้อมเหล่านี้ได้อย่างง่ายดาย โดยไม่ต้องกังวลว่าจะกระทบกับระบบหลักใดๆ

Docker ช่วยให้สามารถรันแอปพลิเคชันต่างๆ ในสภาพแวดล้อมที่แยกออกจากกันที่เรียกว่า “คอนเทนเนอร์” ทำให้การตั้งค่าและการจัดการ DVWA ง่าย สะดวก รวดเร็วอย่างเหลือเชื่อ

เจาะลึกการโจมตี: พบช่องโหว่ ปลดล็อกระบบ

เมื่อมีสนามฝึก ขั้นตอนต่อไปคือการโจมตี การค้นหา ช่องโหว่ พื้นฐานเริ่มต้นจากการสแกนหา IP และพอร์ตของ DVWA จากนั้นก็เริ่มใช้เทคนิคต่างๆ

หนึ่งในเทคนิคที่พบบ่อยคือ SQL Injection ที่หลอกให้ฐานข้อมูลรันคำสั่งที่เราต้องการ เช่น การบายพาสหน้าล็อกอิน หรือดึงข้อมูลสำคัญอย่างชื่อผู้ใช้และ Password Hashes เมื่อได้แฮชรหัสผ่านมาแล้ว ก็ถึงเวลาของ Brute-forcing หรือ Password Cracking ด้วยเครื่องมือเฉพาะทางเพื่อถอดรหัส

ต่อมาคือการใช้ ช่องโหว่ เช่น File Inclusion เพื่ออัปโหลด Webshell ซึ่งเป็นโค้ดอันตรายที่ช่วยให้ควบคุมเซิร์ฟเวอร์จากระยะไกลได้ และสุดท้าย การใช้ Command Injection เพื่อสั่งการระบบปฏิบัติการของคอนเทนเนอร์โดยตรง ทำให้ควบคุมระบบได้สมบูรณ์

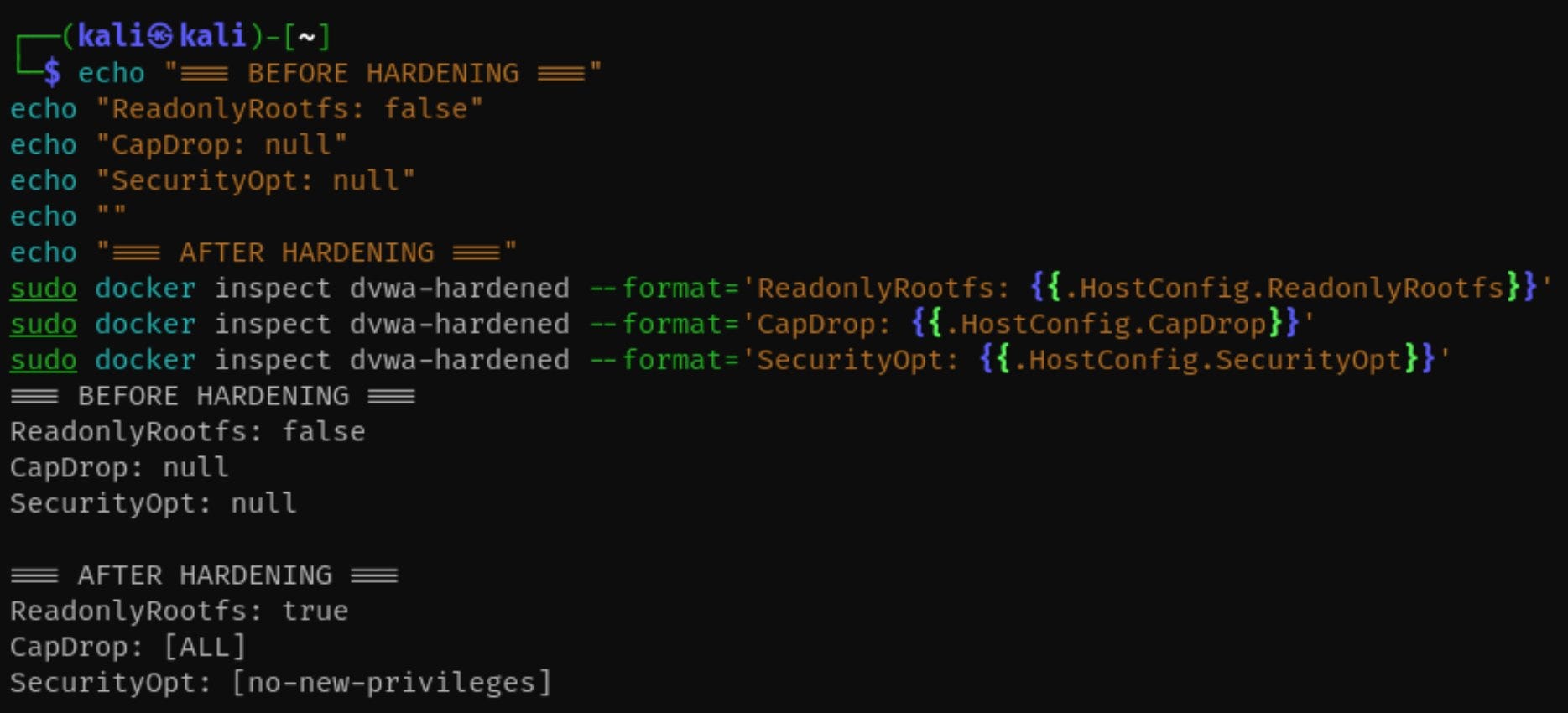

กลยุทธ์เสริมเกราะ Docker: สร้างความปลอดภัยจากภายใน

การเจาะระบบ DVWA สำเร็จคือบทเรียนสำคัญในการสร้างระบบที่ปลอดภัยยิ่งขึ้น ทุก ช่องโหว่ ที่ถูกใช้ล้วนชี้ให้เห็นถึงจุดอ่อนที่ต้องแก้ไข

เพื่อเสริมความปลอดภัยให้คอนเทนเนอร์ Docker มีหลายกลยุทธ์ที่สำคัญ:

เริ่มต้นด้วยหลักการ Least Privilege คือการให้สิทธิ์ผู้ใช้และแอปพลิเคชันเท่าที่จำเป็นเท่านั้น

ต่อมาคือ Network Segmentation การแยกเครือข่ายของคอนเทนเนอร์ออกจากส่วนอื่น เพื่อจำกัดความเสียหายหากมีการโจมตี

สิ่งสำคัญคือการ อัปเดต ซอฟต์แวร์และแพตช์ระบบสม่ำเสมอ เพื่อปิด ช่องโหว่ ที่ถูกค้นพบ

ควร ลดพื้นที่การโจมตี (Attack Surface) โดยการลบส่วนประกอบที่ไม่จำเป็นออกจากคอนเทนเนอร์และอิมเมจ Docker

และที่ขาดไม่ได้คือ การมอนิเตอร์ และบันทึก Log การทำงานอย่างละเอียด เพื่อตรวจจับความผิดปกติ นอกจากนี้ การสร้าง Dockerfiles ที่ปลอดภัยตั้งแต่แรกเริ่มด้วย Best Practices ก็เป็นสิ่งจำเป็นอย่างยิ่ง

ประสบการณ์จากการสำรวจ ช่องโหว่ และการเสริมความแข็งแกร่งให้ระบบ Docker ไม่ได้เป็นเพียงการเรียนรู้เชิงเทคนิค แต่มันคือการปลูกฝังแนวคิดด้านความปลอดภัยที่สำคัญ นี่คือรากฐานที่ช่วยให้เราสร้างสรรค์ระบบที่ยืดหยุ่น ปลอดภัย และพร้อมรับมือกับภัยคุกคามในโลก Cybersecurity ที่เปลี่ยนแปลงตลอดเวลา การเรียนรู้จากประสบการณ์ตรงช่วยให้พัฒนาทักษะและความเข้าใจ เพื่อปกป้องข้อมูลและระบบอย่างมีประสิทธิภาพ