RAG Systems: ตัวช่วยอัจฉริยะที่ต้องจับตาเรื่องความปลอดภัย

โลกของ ปัญญาประดิษฐ์ (AI) กำลังก้าวหน้าอย่างรวดเร็ว โดยเฉพาะระบบ RAG หรือ Retrieval-Augmented Generation ที่เข้ามาพลิกโฉมวิธีการทำงานของ AI ช่วยให้ AI สามารถสร้างคำตอบได้แม่นยำและน่าเชื่อถือมากขึ้น

แต่ในขณะที่ RAG มอบศักยภาพมหาศาล ก็มาพร้อมกับความท้าทายด้านความปลอดภัยที่เราไม่อาจมองข้ามไปได้

RAG ทำงานอย่างไร

ลองนึกภาพว่าคุณมีผู้ช่วย AI ที่ฉลาด แต่บางครั้งก็ยังตอบอะไรที่ผิดเพี้ยนไปบ้าง (hallucinate)

ระบบ RAG เข้ามาช่วยแก้ปัญหานี้ ด้วยการเชื่อมโยง AI เข้ากับ ฐานข้อมูลความรู้ ภายนอกขนาดใหญ่

เมื่อมีคำถามเข้ามา RAG จะไปค้นหาข้อมูลที่เกี่ยวข้องจากฐานข้อมูลนั้นก่อน จากนั้นจึงส่งข้อมูลที่หามาได้ให้กับ AI เพื่อใช้ประกอบการสร้างคำตอบ ทำให้ AI สามารถตอบได้อย่างถูกต้อง มีแหล่งอ้างอิง และทันสมัยอยู่เสมอ

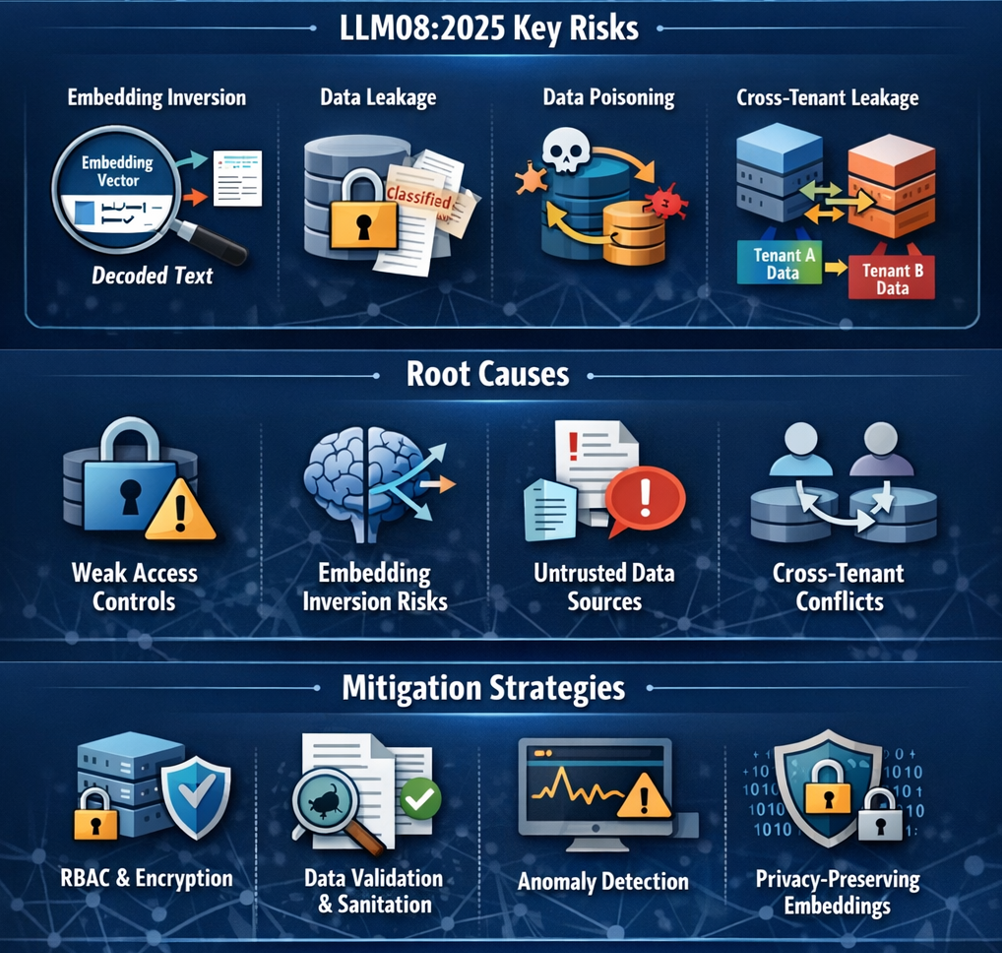

ความเสี่ยงด้านความปลอดภัยที่แฝงมากับ RAG

แม้ RAG จะเป็นเทคโนโลยีที่ทรงพลัง แต่ก็มีช่องโหว่ที่ผู้ไม่หวังดีสามารถใช้โจมตีได้หลายรูปแบบ

การเข้าใจความเสี่ยงเหล่านี้จึงเป็นสิ่งสำคัญอย่างยิ่ง

Data Poisoning

ความเสี่ยงแรกคือ Data Poisoning หรือการที่ผู้โจมตีแอบใส่ข้อมูลที่เป็นพิษ มีอคติ หรือเป็นอันตรายเข้าไปใน ฐานข้อมูลความรู้ ของระบบ RAG

เมื่อ AI ดึงข้อมูลเหล่านี้ไปใช้ อาจทำให้เกิดคำตอบที่ผิดพลาด เป็นภัยคุกคาม หรือชักจูงให้ผู้ใช้เข้าใจผิดได้ง่าย

ข้อมูลรั่วไหลและความเป็นส่วนตัว

อีกหนึ่งความกังวลคือ ข้อมูลรั่วไหล

หาก ฐานข้อมูลความรู้ ของ RAG มีข้อมูลที่ละเอียดอ่อน หรือข้อมูลส่วนบุคคล การที่ระบบถูกโจมตี อาจทำให้ข้อมูลเหล่านั้นตกไปอยู่ในมือผู้ไม่หวังดี หรือ AI อาจเผลอเปิดเผยข้อมูลที่ไม่ควรเปิดเผยออกมาผ่านคำตอบที่สร้างขึ้น

Prompt Injection

Prompt Injection เป็นการพยายามหลอกให้ AI ทำงานนอกเหนือจากที่ตั้งใจไว้

ผู้โจมตีอาจสร้างคำสั่ง หรือ Prompt ที่ซับซ้อน เพื่อให้ AI เปิดเผยข้อมูลลับ ละเลยการตรวจสอบความปลอดภัย หรือแม้กระทั่งดำเนินการที่ไม่เหมาะสม แม้จะมีกลไกป้องกัน RAG ก็อาจถูกโจมตีผ่านช่องทางนี้ได้

Denial of Service (DoS)

การโจมตีแบบ Denial of Service (DoS) มุ่งเป้าไปที่การทำให้ระบบไม่สามารถทำงานได้ตามปกติ

ผู้โจมตีอาจส่งคำขอจำนวนมหาศาลไปยังระบบ RAG โดยเฉพาะส่วนของการดึงข้อมูลจาก ฐานข้อมูลความรู้ ทำให้ระบบเกิดภาวะโอเวอร์โหลด ไม่สามารถประมวลผลคำขอของผู้ใช้งานคนอื่นๆ ได้

Supply Chain Attack

เนื่องจากระบบ RAG ประกอบขึ้นจากหลายส่วน ไม่ว่าจะเป็นฐานข้อมูลเวกเตอร์ โมเดลการฝังข้อมูล หรือ API

ช่องโหว่ในส่วนประกอบใดส่วนประกอบหนึ่งเหล่านี้ อาจนำไปสู่ Supply Chain Attack ซึ่งเป็นภัยคุกคามที่โจมตีห่วงโซ่อุปทานของซอฟต์แวร์ ทำให้ทั้งระบบ RAG ตกอยู่ในความเสี่ยงไปด้วย

กลยุทธ์ป้องกันภัย RAG อย่างไรให้ปลอดภัย

การจะใช้งาน RAG ได้อย่างเต็มประสิทธิภาพและปลอดภัย เราต้องมีแนวทางการป้องกันที่แข็งแกร่ง

นี่คือกลยุทธ์สำคัญที่ควรนำมาปรับใช้

การตรวจสอบข้อมูลอย่างเข้มงวด

สิ่งแรกคือการทำ การตรวจสอบข้อมูล ที่จะนำเข้าสู่ ฐานข้อมูลความรู้ อย่างละเอียดถี่ถ้วน

ต้องมีกระบวนการกรอง ตรวจสอบ และยืนยันความถูกต้องของข้อมูล เพื่อป้องกัน Data Poisoning ไม่ให้ข้อมูลที่ไม่เหมาะสมเข้าสู่ระบบ

ควบคุมการเข้าถึงอย่างรัดกุม

ควรใช้หลักการ ควบคุมการเข้าถึง โดยให้สิทธิ์การเข้าถึงข้อมูลและระบบต่างๆ เท่าที่จำเป็นเท่านั้น

มีการเข้ารหัสข้อมูล ทั้งในขณะพัก (at rest) และขณะส่งผ่าน (in transit) เพื่อปกป้องข้อมูลที่ละเอียดอ่อนให้ปลอดภัย

การติดตามและตรวจสอบที่ต่อเนื่อง

ติดตั้งระบบ การติดตามและตรวจสอบ ที่สามารถตรวจจับพฤติกรรมที่ผิดปกติ หรือสัญญาณของการโจมตีได้แบบเรียลไทม์

การมีระบบบันทึก Log และการแจ้งเตือนที่ดี จะช่วยให้สามารถตอบสนองต่อภัยคุกคามได้อย่างทันท่วงที

การทดสอบความปลอดภัยเป็นประจำ

ดำเนินการ การทดสอบการเจาะระบบ (Penetration Testing) และ การตรวจสอบความปลอดภัย อย่างสม่ำเสมอ

เพื่อค้นหาและอุดช่องโหว่ของระบบก่อนที่ผู้ไม่หวังดีจะค้นพบและใช้ประโยชน์จากมันได้

การตรวจสอบ Input จากผู้ใช้

ทุก Input ที่เข้ามาจากผู้ใช้ต้องผ่าน การตรวจสอบ และกรองอย่างเข้มข้น เพื่อป้องกันการโจมตีแบบ Prompt Injection

ระบบควรได้รับการออกแบบมาให้เข้าใจเจตนาของผู้ใช้และปฏิเสธคำสั่งที่เป็นอันตราย

โครงสร้างพื้นฐานที่ปลอดภัย

ดูแลให้ โครงสร้างพื้นฐานที่ปลอดภัย ไม่ว่าจะเป็น ฐานข้อมูลเวกเตอร์ หรือ API ที่เชื่อมต่อกับ RAG มีการตั้งค่าความปลอดภัยที่แข็งแกร่ง

มีการอัปเดตแพตช์ความปลอดภัยอย่างสม่ำเสมอ

การสร้างแบบจำลองภัยคุกคาม

เริ่มต้นด้วย การสร้างแบบจำลองภัยคุกคาม (Threat Modeling) เพื่อระบุความเสี่ยงที่อาจเกิดขึ้นกับระบบ RAG ตั้งแต่ขั้นตอนการออกแบบ

การทำเช่นนี้จะช่วยให้สามารถสร้างมาตรการป้องกันที่เหมาะสมและมีประสิทธิภาพได้ตั้งแต่ต้น

ด้วยการใช้ประโยชน์จาก RAG อย่างชาญฉลาด ควบคู่ไปกับการให้ความสำคัญกับมาตรการรักษาความปลอดภัยอย่างจริงจัง ก็จะช่วยให้สามารถใช้เทคโนโลยีนี้ได้อย่างมั่นใจ สร้างสรรค์นวัตกรรมใหม่ๆ ได้อย่างปลอดภัย และยกระดับขีดความสามารถของ AI ให้ก้าวไปอีกขั้น