เจาะลึกเส้นทางสู่สิทธิ์สูงสุด: ไขปริศนาการยกระดับสิทธิ์บน Windows

ในโลกของความปลอดภัยทางไซเบอร์ การทำความเข้าใจแนวคิดของการ ยกระดับสิทธิ์ หรือ Privilege Escalation บนระบบปฏิบัติการ Windows ถือเป็นสิ่งสำคัญยิ่ง ไม่ว่าจะเป็นผู้ที่อยู่ในสายงานป้องกันระบบ หรือผู้ที่กำลังฝึกฝนทักษะด้านการทดสอบเจาะระบบ การเข้าใจว่าผู้ไม่หวังดีสามารถเพิ่มระดับสิทธิ์ของตัวเองจากผู้ใช้งานธรรมดาไปสู่ระดับผู้ดูแลระบบ หรือแม้กระทั่งสิทธิ์สูงสุดอย่าง SYSTEM ได้อย่างไร จะช่วยให้มองเห็นภาพรวมของความเสี่ยงและวิธีการป้องกันที่ครอบคลุม

กระบวนการนี้เป็นหัวใจสำคัญของการเข้ายึดครองระบบอย่างสมบูรณ์ ทำให้ผู้โจมตีสามารถติดตั้งโปรแกรม เปลี่ยนแปลงการตั้งค่า หรือเข้าถึงข้อมูลที่ละเอียดอ่อนได้อย่างอิสระ การทำความเข้าใจกลไกเหล่านี้จึงเป็นรากฐานสู่การสร้างระบบที่แข็งแกร่งและปลอดภัย

การสำรวจข้อมูลระบบ: ก้าวแรกสู่การยกระดับสิทธิ์

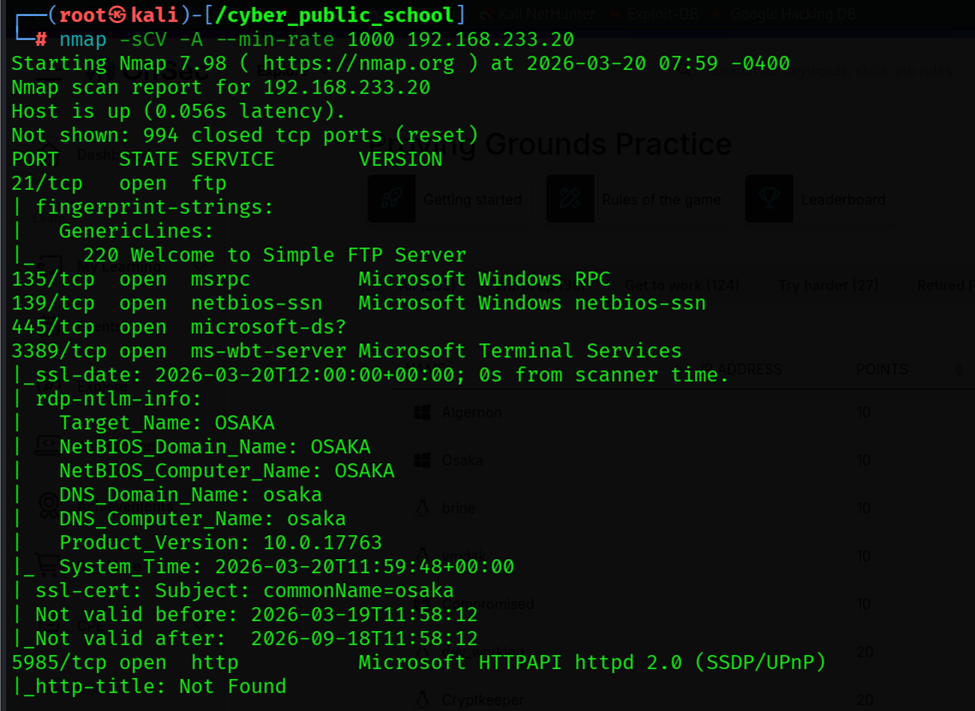

ก่อนที่จะทำการโจมตีเพื่อยกระดับสิทธิ์ได้ ผู้โจมตีจะต้องเริ่มต้นด้วยการ สำรวจข้อมูล หรือ Enumeration อย่างละเอียดถี่ถ้วน นี่คือก้าวแรกที่สำคัญที่สุดในการทำความรู้จักกับระบบเป้าหมาย

การสำรวจข้อมูลจะช่วยให้มองเห็นภาพรวมของสภาพแวดล้อมที่กำลังทำงานอยู่

สิ่งที่มองหาในการสำรวจข้อมูลได้แก่:

- บริการ (Services) ที่กำลังทำงานอยู่บนเครื่อง พร้อมตรวจสอบ สิทธิ์การเข้าถึง ของแต่ละบริการ

- ไฟล์และโฟลเดอร์ที่มี สิทธิ์การเข้าถึงผิดปกติ

- ซอฟต์แวร์ที่ติดตั้งอยู่ รวมถึงเวอร์ชันที่ใช้งาน เพื่อมองหา ช่องโหว่ ที่เป็นที่รู้จัก

- การตั้งค่าระบบและเครือข่าย

ข้อมูลเหล่านี้เป็นเหมือนจิ๊กซอว์ชิ้นเล็กๆ ที่เมื่อนำมารวมกันแล้ว จะเผยให้เห็นถึงจุดอ่อนที่อาจนำไปสู่การโจมตีเพื่อยกระดับสิทธิ์ได้

ช่องโหว่ยอดนิยมบน Windows ที่นำไปสู่สิทธิ์ระดับสูง

เมื่อได้ข้อมูลจากการสำรวจระบบแล้ว ขั้นตอนต่อไปคือการวิเคราะห์และค้นหา ช่องโหว่ ที่สามารถใช้ประโยชน์ได้ บนระบบ Windows มีช่องโหว่หลายประเภทที่มักถูกใช้ในการยกระดับสิทธิ์ ซึ่งบางส่วนเป็นช่องโหว่คลาสสิกที่ยังคงพบบ่อยครั้ง

หนึ่งในช่องโหว่ที่พบบ่อยคือ Unquoted Service Path ซึ่งเกิดขึ้นเมื่อเส้นทางของไฟล์ปฏิบัติการสำหรับบริการ (Service Executable Path) ไม่ได้ถูกล้อมด้วยเครื่องหมายคำพูด (Quotation Marks) และมีช่องว่างอยู่ในเส้นทาง ทำให้ระบบอาจตีความชื่อไฟล์ผิดพลาด

ช่องโหว่นี้เปิดโอกาสให้ผู้โจมตีสามารถวางไฟล์ที่เป็นอันตรายในตำแหน่งที่ระบบจะพยายามเรียกใช้งานก่อนไฟล์บริการจริง ซึ่งนำไปสู่การรันโค้ดด้วยสิทธิ์ระดับสูงของบริการนั้นๆ

นอกจากนี้ ยังมีช่องโหว่อื่นๆ เช่น สิทธิ์การเข้าถึงบริการที่อ่อนแอ (Weak Service Permissions) ที่อนุญาตให้ผู้ใช้งานระดับต่ำสามารถแก้ไขการตั้งค่าหรือไบนารีของบริการได้

รวมไปถึงการใช้ประโยชน์จาก ซอฟต์แวร์หรือไดรเวอร์ที่ล้าสมัย ซึ่งมีช่องโหว่ที่รู้จัก และ ช่องโหว่ของเคอร์เนล (Kernel Exploits) ในระบบปฏิบัติการเวอร์ชันเก่าๆ ที่ยังไม่ได้รับการแก้ไข

ยกระดับสิทธิ์: จากผู้ใช้ธรรมดาสู่ SYSTEM

เมื่อระบุช่องโหว่ได้แล้ว ผู้โจมตีจะดำเนินกระบวนการ Exploitation หรือการใช้ประโยชน์จากช่องโหว่นั้น เพื่อบรรลุเป้าหมายสูงสุดคือการยกระดับสิทธิ์ โดยมีเป้าหมายหลักคือการได้รับ สิทธิ์ผู้ดูแลระบบ (Local Administrator) หรือในกรณีที่ดีที่สุดคือ สิทธิ์ระดับ SYSTEM ซึ่งเป็นสิทธิ์สูงสุดบนระบบ Windows

การได้มาซึ่งสิทธิ์เหล่านี้จะทำให้สามารถควบคุมเครื่องได้อย่างสมบูรณ์

การโจมตีอาจเกี่ยวข้องกับการเขียนสคริปต์เฉพาะกิจ การใช้เครื่องมือสำเร็จรูปที่ออกแบบมาสำหรับช่องโหว่นั้นๆ หรือการดำเนินการตามลำดับขั้นตอนที่ซับซ้อน

กระบวนการนี้ต้องการความเข้าใจเชิงลึกเกี่ยวกับกลไกของระบบปฏิบัติการและวิธีการที่ช่องโหว่แต่ละประเภททำงาน

การทำความเข้าใจกระบวนการทั้งหมดนี้ ไม่ได้มีประโยชน์แค่สำหรับผู้ที่ต้องการเจาะระบบเท่านั้น แต่ยังเป็นสิ่งสำคัญสำหรับผู้ดูแลระบบและวิศวกรความปลอดภัย

การรู้จักจุดอ่อนและวิธีการโจมตีเหล่านี้ จะช่วยให้สามารถป้องกันระบบได้อย่างมีประสิทธิภาพมากขึ้น ไม่ว่าจะเป็นการแก้ไขแพตช์อย่างสม่ำเสมอ การตั้งค่าสิทธิ์ที่ถูกต้องตามหลัก Least Privilege การตรวจสอบและจัดการบริการต่างๆ อย่างรอบคอบ หรือการฝึกฝนทักษะการค้นหาช่องโหว่อยู่เสมอ เพื่อให้ระบบคอมพิวเตอร์ของเราปลอดภัยจากการคุกคามที่นับวันยิ่งซับซ้อนมากขึ้น