ไขปริศนาภัยเงียบ: Server-Side Template Injection (SSTI) คืออะไรและป้องกันอย่างไร

โลกของเว็บไซต์ที่เห็นกันทุกวันนี้ ไม่ใช่แค่โค้ดธรรมดาๆ แต่มีการใช้ “เทมเพลต” เพื่อสร้างหน้าเว็บให้สวยงามและเป็นระเบียบ แต่รู้หรือไม่ว่าเบื้องหลังความสะดวกสบายนี้ มีช่องโหว่ร้ายแรงที่เรียกว่า Server-Side Template Injection (SSTI) ซ่อนอยู่ ซึ่งหากถูกเจาะได้ อาจทำให้ระบบของคุณตกอยู่ในอันตรายอย่างคาดไม่ถึงเลยทีเดียว

SSTI คืออะไร? ภัยร้ายที่ซ่อนอยู่ในแม่แบบ

ลองนึกภาพว่าเว็บไซต์ของคุณมีส่วนที่ต้องแสดงข้อมูลแบบ ไดนามิก เช่น “ยินดีต้อนรับ คุณ [ชื่อผู้ใช้งาน]” หรือ “สินค้าคงเหลือ: [จำนวน]” ข้อมูลในวงเล็บเหลี่ยมนี้ไม่ได้ถูกเขียนตายตัว แต่ดึงมาจากฐานข้อมูลและถูกแทรกเข้าไปใน แม่แบบ (template) ที่ถูกออกแบบไว้ล่วงหน้าโดยใช้ เอนจิ้นแม่แบบ (templating engine) ที่ทำงานอยู่บน เซิร์ฟเวอร์

ปัญหาจะเกิดขึ้นเมื่อระบบไม่ระมัดระวัง และอนุญาตให้ ข้อมูลที่ผู้ใช้งานป้อนเข้ามา ถูกส่งไปประมวลผลโดยเอนจิ้นแม่แบบโดยตรง โดยไม่ได้มีการตรวจสอบหรือกรองข้อมูลอย่างเหมาะสม ในสถานการณ์เช่นนี้ แทนที่จะเห็นแค่ข้อความธรรมดา ผู้โจมตีสามารถป้อน โค้ดอันตราย เข้าไป ซึ่งเอนจิ้นแม่แบบจะเข้าใจผิดว่าเป็นส่วนหนึ่งของโค้ดแม่แบบ และประมวลผลมัน

ผลลัพธ์คือ เอนจิ้นแม่แบบจะรันคำสั่งที่ผู้โจมตีส่งเข้ามา เปรียบเสมือนการเปิดประตูให้คนแปลกหน้าเข้ามาสั่งงานในบ้านของคุณได้อย่างอิสระ

วิธีที่ผู้โจมตีค้นพบและใช้ประโยชน์

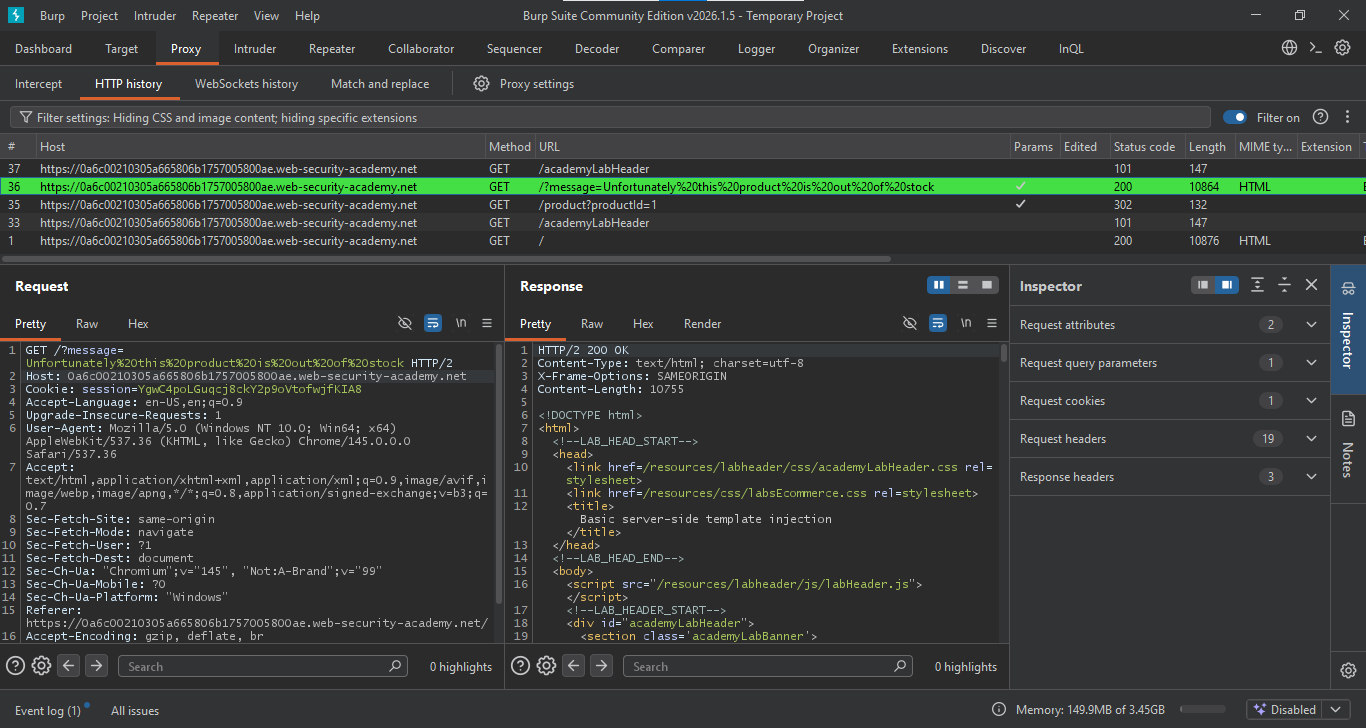

ผู้โจมตีมักเริ่มต้นด้วยการทดลองป้อน ไวยากรณ์ของเทมเพลต ที่เป็นที่รู้จักลงไปในช่องป้อนข้อมูลต่างๆ บนเว็บไซต์ ตัวอย่างเช่น อาจลองป้อน {{ 7 * 7 }} หรือ <%= 7 * 7 %> หากเว็บไซต์ตอบกลับเป็น 49 นั่นแสดงว่ามีความเป็นไปได้สูงที่จะเกิดช่องโหว่ SSTI เพราะระบบได้ประมวลผล input เป็นโค้ดจริง ๆ ไม่ใช่แค่ข้อความธรรมดา

เมื่อยืนยันได้ว่ามีช่องโหว่แล้ว ขั้นตอนต่อไปคือการระบุว่าเว็บไซต์ใช้ เอนจิ้นแม่แบบ ชนิดใด จากนั้นผู้โจมตีก็จะใช้ไวยากรณ์เฉพาะของเอนจิ้นนั้น ๆ เพื่อทำการโจมตีที่รุนแรงขึ้น

ผลลัพธ์ของการถูกโจมตีด้วย SSTI

การถูกโจมตีด้วย SSTI สามารถนำไปสู่ความเสียหายร้ายแรงได้หลายรูปแบบ:

- การเปิดเผยข้อมูลที่ละเอียดอ่อน: ผู้โจมตีสามารถสั่งให้เอนจิ้นแม่แบบอ่าน ไฟล์ระบบ ที่มีความสำคัญ เช่น ไฟล์กำหนดค่า (configuration files) หรือแม้แต่ไฟล์รหัสผ่าน ซึ่งอาจมีข้อมูลส่วนตัวหรือรหัสผ่านที่เก็บไว้

- การรันคำสั่งจากระยะไกล (Remote Code Execution – RCE): นี่คือผลลัพธ์ที่อันตรายที่สุด ผู้โจมตีสามารถสั่งให้เซิร์ฟเวอร์รัน คำสั่งใด ๆ ก็ตาม ที่ต้องการได้จากระยะไกล ไม่ว่าจะเป็นการติดตั้งมัลแวร์ ลบข้อมูล หรือแม้แต่ยึดครองเซิร์ฟเวอร์ทั้งหมด

ป้องกันระบบของคุณจาก SSTI

เพื่อป้องกันไม่ให้เว็บไซต์ของคุณตกเป็นเหยื่อของ SSTI การดำเนินการด้านความปลอดภัยเป็นสิ่งสำคัญ:

- กรองและตรวจสอบข้อมูลป้อนเข้าอย่างเคร่งครัด: ทุกข้อมูลที่ได้รับจากผู้ใช้งาน จะต้องถูกตรวจสอบ กรอง และทำความสะอาดก่อนนำไปใช้งานในส่วนใด ๆ ของระบบ โดยเฉพาะอย่างยิ่งหากจะนำไปใช้กับเอนจิ้นแม่แบบ

- ใช้ Context-Aware Escaping: เอนจิ้นแม่แบบสมัยใหม่มักมีฟังก์ชันการ หลีกเลี่ยงอักขระพิเศษ (escaping) ที่ชาญฉลาด ซึ่งจะช่วยให้ข้อมูลที่ผู้ใช้ป้อนเข้ามาถูกตีความว่าเป็นแค่ข้อความธรรมดา ไม่ใช่โค้ด

- ใช้สิทธิ์การเข้าถึงที่จำกัดที่สุด (Least Privilege): เซิร์ฟเวอร์และแอปพลิเคชันควรได้รับสิทธิ์ในการเข้าถึงไฟล์และรันคำสั่งเท่าที่จำเป็นเท่านั้น เพื่อจำกัดความเสียหายหากถูกโจมตีสำเร็จ

- อัปเดตเอนจิ้นแม่แบบและเฟรมเวิร์กอยู่เสมอ: การอัปเดตซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุด จะช่วยให้มั่นใจได้ว่าคุณได้รับแพตช์ความปลอดภัยล่าสุดที่ช่วยป้องกันช่องโหว่ที่ค้นพบแล้ว

การทำความเข้าใจและป้องกันช่องโหว่ SSTI เป็นสิ่งจำเป็นสำหรับนักพัฒนาและผู้ดูแลระบบทุกคน เพื่อสร้างเว็บไซต์ที่ปลอดภัยและน่าเชื่อถือในโลกดิจิทัลที่เต็มไปด้วยภัยคุกคาม