เจาะระบบด้วยไฟล์อัปโหลด: รู้ทันช่องโหว่และความเสี่ยง

การอัปโหลดไฟล์: ประโยชน์และความเสี่ยงที่ไม่คาดคิด

ระบบเว็บไซต์ส่วนใหญ่เปิดให้ผู้ใช้งานสามารถ อัปโหลดไฟล์ ได้ ไม่ว่าจะเป็นรูปภาพ เอกสาร หรือไฟล์ประเภทอื่น ๆ ฟังก์ชันนี้ช่วยให้การใช้งานสะดวกสบายขึ้นอย่างมาก

แต่เบื้องหลังความสะดวกสบายนี้ มี ช่องโหว่ ที่ร้ายกาจซ่อนอยู่ ซึ่งเป็นหนึ่งในเป้าหมายยอดนิยมของแฮกเกอร์

ช่องโหว่การอัปโหลดไฟล์แบบไม่จำกัด (Unrestricted File Upload) คือช่องทางที่ทำให้ผู้ไม่หวังดีสามารถอัปโหลดไฟล์อันตรายเข้าไปยังเซิร์ฟเวอร์ได้โดยตรง ซึ่งนำไปสู่การควบคุมระบบทั้งหมด หรือที่เรียกว่า Remote Code Execution (RCE) เลยทีเดียว

กลไกป้องกันพื้นฐานที่อาจไม่เพียงพอ

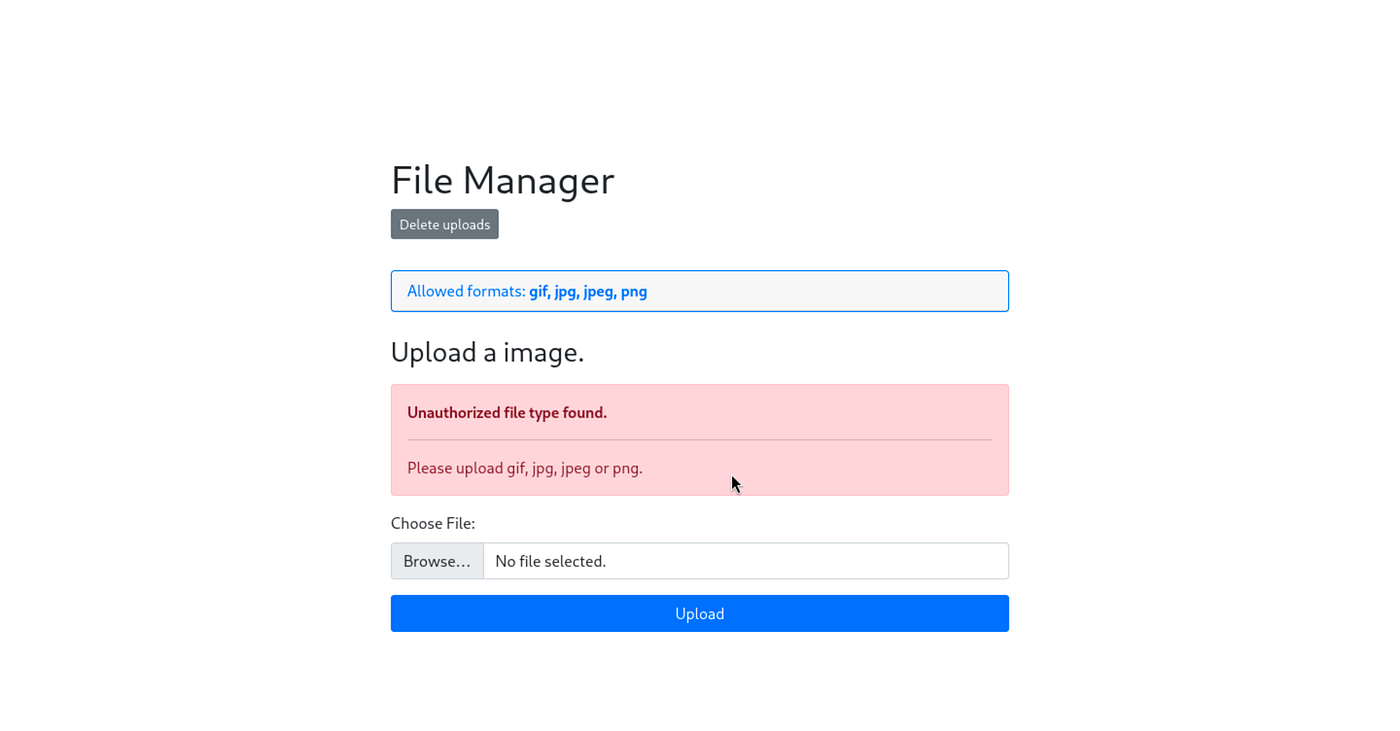

นักพัฒนาส่วนใหญ่รู้ดีถึงความเสี่ยงนี้ จึงมักจะมีการป้องกันเบื้องต้น ด้วยการ ตรวจสอบประเภทไฟล์ ที่ผู้ใช้อัปโหลด

วิธีที่นิยมคือการใช้ ฟิลเตอร์ ตรวจสอบ นามสกุลไฟล์ เช่น อนุญาตให้อัปโหลดเฉพาะไฟล์รูปภาพอย่าง .jpg, .png หรือ .gif เท่านั้น และบล็อกไฟล์ที่อันตราย เช่น .php, .asp, .jsp ที่สามารถรันโค้ดบนเซิร์ฟเวอร์ได้

แต่ในหลาย ๆ กรณี กลไกป้องกันเหล่านี้ยังไม่แข็งแกร่งพอ และกลายเป็นจุดอ่อนที่แฮกเกอร์ใช้เจาะเข้ามา

เทคนิคเจาะระบบ: เมื่อฟิลเตอร์จับไม่ได้ไล่ไม่ทัน

แฮกเกอร์มักจะหาวิธีหลอกล่อให้ฟิลเตอร์เข้าใจผิด หนึ่งในเทคนิคที่พบได้บ่อยคือ Null Byte Injection

ลองนึกภาพว่าระบบอนุญาตให้อัปโหลดเฉพาะไฟล์ .jpg แฮกเกอร์จะสร้างไฟล์อันตรายขึ้นมา เช่น shell.php ซึ่งภายในมีโค้ดสำหรับควบคุมเซิร์ฟเวอร์

จากนั้น แฮกเกอร์จะเปลี่ยนชื่อไฟล์เป็น shell.php%00.jpg หรือบางครั้งก็ใช้ shell.php%00 โดยตรง ตัวอักษร %00 คือ Null Byte หรือตัวอักษรว่างเปล่าที่คอมพิวเตอร์ใช้ในการจบข้อความ

เมื่อไฟล์นี้ถูกอัปโหลด ฟิลเตอร์จะเห็นเพียงนามสกุล .jpg ที่ปลอดภัย จึงอนุญาตให้ผ่านไปได้

แต่เมื่อเซิร์ฟเวอร์นำไฟล์ไปบันทึก ระบบปฏิบัติการจะตีความว่า Null Byte (%00) คือจุดสิ้นสุดของชื่อไฟล์ ทำให้ไฟล์นั้นถูกบันทึกเป็น shell.php แทนที่จะเป็น shell.php.jpg

ผลลัพธ์คือ ไฟล์ .php ที่เป็นอันตราย ถูกอัปโหลดและสามารถถูกเรียกใช้งานได้โดยตรง

นอกจากนี้ ยังมีเทคนิคอื่น ๆ เช่น การใช้ไฟล์ .htaccess เพื่อกำหนดให้ไฟล์นามสกุลอื่น ๆ เช่น .jpg หรือ .txt ถูกตีความว่าเป็นโค้ด PHP ซึ่งล้วนเป็นวิธีการหลอกฟิลเตอร์ให้เชื่อว่าไฟล์เหล่านั้นปลอดภัย

ผลกระทบร้ายแรง: เมื่อการป้องกันล้มเหลว

เมื่อแฮกเกอร์สามารถอัปโหลดไฟล์อันตรายได้สำเร็จ พวกเขามักจะอัปโหลด Web Shell ซึ่งเป็นสคริปต์ที่ทำให้แฮกเกอร์สามารถควบคุมเซิร์ฟเวอร์ได้จากระยะไกล

Web Shell ทำหน้าที่เป็นประตูหลัง ทำให้แฮกเกอร์สามารถดู แก้ไข ลบไฟล์บนเซิร์ฟเวอร์ รันคำสั่งต่าง ๆ ได้ตามต้องการ

ผลกระทบอาจรุนแรงตั้งแต่การ ขโมยข้อมูลสำคัญ ทำลายเว็บไซต์ ไปจนถึงการใช้เซิร์ฟเวอร์เป็นฐานในการโจมตีระบบอื่น ๆ ต่อไป

เสริมเกราะป้องกัน: แนวทางหยุดยั้งการโจมตี

การป้องกันช่องโหว่ ไฟล์อัปโหลด ต้องอาศัยการป้องกันหลายชั้น:

-

ใช้ Allowlist (รายการที่อนุญาต) เท่านั้น: กำหนดอย่างชัดเจนว่าอนุญาตให้นามสกุลใดบ้าง และไม่อนุญาตให้นอกเหนือจากนั้น (ดีกว่า Blocklist ที่บล็อกเฉพาะนามสกุลอันตราย เพราะแฮกเกอร์มักหานามสกุลใหม่ ๆ มาโจมตีได้เสมอ)

-

ตรวจสอบเนื้อหาไฟล์ (Magic Bytes / MIME Types): ไม่ได้ดูแค่นามสกุล แต่ตรวจสอบว่าเนื้อหาภายในไฟล์นั้นตรงกับประเภทไฟล์ที่ระบุไว้จริงหรือไม่ เช่น ไฟล์

.jpgจะต้องมีข้อมูลเริ่มต้นที่ระบุว่าเป็นไฟล์รูปภาพจริง ๆ -

เปลี่ยนชื่อไฟล์ที่อัปโหลดทั้งหมด: สร้างชื่อไฟล์ใหม่ที่ไม่ซ้ำกัน และใช้ชื่อนามสกุลที่ปลอดภัย หรือไม่เปิดเผยนามสกุลเดิมเลย เพื่อไม่ให้แฮกเกอร์สามารถคาดเดาและเรียกใช้งานไฟล์ได้

-

เก็บไฟล์นอก Web Root: ไม่ควรเก็บไฟล์ที่อัปโหลดไว้ในตำแหน่งที่สามารถเรียกใช้งานผ่าน URL ได้โดยตรง ควรเก็บไว้ในโฟลเดอร์ที่ไม่ใช่ส่วนหนึ่งของเว็บไซต์ และให้เว็บแอปพลิเคชันเป็นผู้จัดการการเข้าถึงไฟล์เหล่านั้น

-

จำกัดขนาดไฟล์: กำหนดขนาดไฟล์สูงสุดที่อัปโหลดได้ เพื่อป้องกันการโจมตีแบบ Denial of Service (DoS) หรือการใช้ทรัพยากรเกินจำเป็น

-

ใช้ระบบเก็บข้อมูลไฟล์ที่ปลอดภัย: หากเป็นไปได้ ควรพิจารณาใช้บริการ Cloud Storage ที่มีระบบความปลอดภัยและการจัดการสิทธิ์ที่แข็งแกร่งกว่า

ความมั่นคงปลอดภัยบนโลกออนไลน์ไม่ได้เกิดจากโชคช่วย แต่มาจากความเข้าใจและใส่ใจในทุกรายละเอียดของระบบ ยิ่งเราเข้าใจวิธีที่ผู้ไม่หวังดีใช้โจมตีมากเท่าไหร่ ก็ยิ่งสามารถสร้างเกราะป้องกันที่แข็งแกร่งได้มากขึ้นเท่านั้น การป้องกันช่องโหว่จากการอัปโหลดไฟล์เป็นหนึ่งในหัวใจสำคัญที่ไม่ควรมองข้าม.