เจาะลึก Memory Injection: เมื่อมัลแวร์ซ่อนตัวในเงามืดของระบบ

เคยสงสัยไหมว่าทำไมมัลแวร์บางตัวถึงตรวจจับยากเหลือเกิน? หนึ่งในเทคนิคสุดแพรวพราวที่พวกมันใช้คือ Memory Injection หรือการฉีดโค้ดเข้าไปในหน่วยความจำของโปรแกรมอื่น ๆ ที่กำลังทำงานอยู่

นี่ไม่ใช่แค่การติดตั้งโปรแกรมธรรมดา

แต่เป็นการซ่อนตัวอยู่ใน “บ้าน” ของโปรแกรมที่ถูกต้องตามกฎหมาย เพื่อหลีกเลี่ยงการจับตาของระบบรักษาความปลอดภัย

เทคนิคนี้ทำให้มัลแวร์ทำงานได้โดยไม่ต้องมีไฟล์อยู่บนดิสก์เลย

ทำให้เครื่องมือสแกนหาไฟล์ผิดปกติมักจะมองข้ามไป เป็นเหมือนการเปลี่ยนเสื้อผ้าเป็นพลเมืองดี เพื่อเดินปะปนไปกับฝูงชนอย่างไร้ร่องรอย

ทำไมมัลแวร์ถึงรัก Memory Injection?

เหตุผลง่าย ๆ คือมันช่วยให้มัลแวร์ได้เปรียบหลายด้าน

ประการแรกคือ การหลีกเลี่ยงการตรวจจับ

เมื่อโค้ดที่เป็นอันตรายไปอยู่ในกระบวนการทำงานของโปรแกรมที่ถูกต้อง เช่น เว็บเบราว์เซอร์ หรือโปรแกรมระบบ แอนติไวรัสก็มักจะคิดว่านั่นคือส่วนหนึ่งของโปรแกรมปกติ และไม่สงสัยอะไร

ประการที่สองคือ การยกระดับสิทธิ์

มัลแวร์สามารถฉีดตัวเองเข้าไปในโปรแกรมที่มีสิทธิ์สูงกว่า เพื่อให้ตัวเองมีอำนาจควบคุมระบบได้มากขึ้น

และยังเป็นการเพิ่ม ความคงทน ในระบบ เพราะแม้ไฟล์มัลแวร์ต้นฉบับจะถูกลบไป โค้ดที่ฉีดเข้าไปก็ยังคงทำงานอยู่ ตราบใดที่โปรแกรมเป้าหมายยังทำงานอยู่

วิธีการทำงานเบื้องหลังความซับซ้อน

หลักการของ Memory Injection คือการที่โปรแกรมที่เป็นอันตรายไปเปลี่ยนแปลง หน่วยความจำเสมือน (Virtual Memory) ของโปรแกรมเป้าหมาย

มันจะสร้างพื้นที่ใหม่ในหน่วยความจำของโปรแกรมนั้น แล้วเขียนโค้ดมัลแวร์เข้าไป

จากนั้นก็สั่งให้โปรแกรมเป้าหมาย “กระโดด” ไปรันโค้ดที่เพิ่งฉีดเข้าไปแทนที่จะเป็นโค้ดเดิม

ฟังดูซับซ้อน แต่มีหลายเทคนิคที่มัลแวร์ใช้ในการทำเรื่องนี้

เทคนิคยอดนิยมที่ใช้กันแพร่หลาย

มีหลายวิธีที่นักพัฒนาและผู้โจมตีใช้ในการทำ Memory Injection

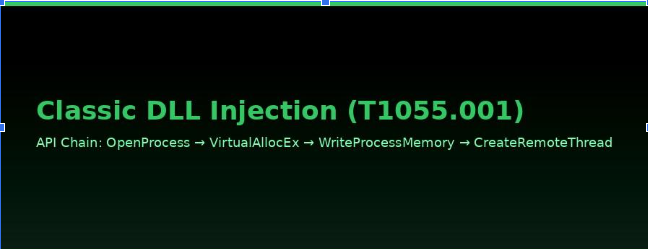

หนึ่งในวิธีที่พบบ่อยคือ DLL Injection โดยมัลแวร์จะบังคับให้โปรแกรมเป้าหมายโหลดไฟล์ DLL (Dynamic Link Library) ที่เป็นอันตรายเข้าไปในพื้นที่หน่วยความจำของตัวเอง

ทำให้โค้ดใน DLL นั้นทำงานภายใต้บริบทของโปรแกรมเป้าหมายได้อย่างอิสระ

อีกวิธีที่น่าสนใจคือ Process Hollowing หรือการทำ “โพรง” ในโปรเซส

ในกรณีนี้ มัลแวร์จะสร้างโปรแกรมที่ถูกต้องตามกฎหมายขึ้นมาในสถานะหยุดชั่วคราว จากนั้นมันจะ “ลบ” โค้ดเดิมของโปรแกรมนั้นทิ้งไป แล้วแทนที่ด้วยโค้ดมัลแวร์ของตัวเองทั้งหมด ก่อนจะสั่งให้โปรแกรมที่ถูกเปลี่ยนตัวนี้ทำงานต่อ

นอกจากนี้ยังมี APC Injection (Asynchronous Procedure Call Injection) ซึ่งเป็นวิธีที่ซับซ้อนกว่า

โดยมัลแวร์จะแทรกคำสั่งพิเศษเข้าไปในคิวการทำงานของเธรด (Thread) ในโปรแกรมเป้าหมาย ทำให้เธรดนั้นเรียกใช้โค้ดมัลแวร์เมื่อถึงคิวของมัน

การป้องกันและตรวจจับ

การป้องกัน Memory Injection ต้องใช้กลยุทธ์ที่หลายชั้น

หนึ่งคือการใช้ โซลูชันด้านความปลอดภัยแบบ Endpoint Detection and Response (EDR) ที่สามารถตรวจสอบพฤติกรรมการทำงานที่ผิดปกติในหน่วยความจำได้อย่างละเอียด

รวมถึงการวิเคราะห์ พฤติกรรมของโปรแกรม แทนที่จะพึ่งพาแค่การสแกนหาไฟล์ที่รู้จัก เพราะมัลแวร์ที่ใช้เทคนิคนี้มักจะไม่มีไฟล์ให้ตรวจเจอ

การรันโปรแกรมในสภาพแวดล้อมที่แยกต่างหากอย่าง Sandbox ก็เป็นอีกวิธีที่ช่วยจำกัดความเสียหายได้ หากมีโค้ดอันตรายถูกฉีดเข้าไป

เทคนิค Memory Injection เป็นตัวอย่างที่ชัดเจนว่าภัยคุกคามไซเบอร์พัฒนาไปไกลแค่ไหน พวกมันพยายามซ่อนตัวและเลียนแบบโปรแกรมปกติอย่างชาญฉลาด เพื่อให้รอดพ้นจากการตรวจจับ

การทำความเข้าใจวิธีการทำงานเหล่านี้ จึงเป็นก้าวแรกที่สำคัญในการสร้างระบบป้องกันที่แข็งแกร่งและปลอดภัยยิ่งขึ้น