อันตรายใกล้ตัว: เมื่อการรีเซ็ตรหัสผ่านไม่ใช่เรื่องปลอดภัยอีกต่อไป

การลืมรหัสผ่านเป็นเรื่องที่เกิดขึ้นได้บ่อยครั้งในชีวิตประจำวันยุคดิจิทัล และฟังก์ชัน “รีเซ็ตรหัสผ่าน” ก็เป็นเสมือนผู้ช่วยชีวิตที่ทุกคนพึ่งพา

แต่ใครจะรู้ว่า ฟังก์ชันที่ดูเหมือนจะอำนวยความสะดวกสบายนี้ แท้จริงแล้วอาจกลายเป็นช่องโหว่สำคัญที่ทำให้ข้อมูลส่วนตัวตกอยู่ในอันตรายได้ง่ายดายกว่าที่คิด

กลไกการรีเซ็ตรหัสผ่านที่เราคุ้นเคย

ขั้นตอนปกติที่ควรจะเป็น

เมื่อลืมรหัสผ่าน สิ่งแรกที่ผู้ใช้งานทำคือคลิกปุ่ม “ลืมรหัสผ่าน” บนเว็บไซต์หรือแอปพลิเคชัน

จากนั้น ระบบจะขอให้ระบุ อีเมล หรือ ชื่อผู้ใช้งาน เพื่อยืนยันตัวตน

หลังจากนั้น ระบบจะส่ง โทเค็น หรือ รหัส OTP (One-Time Password) เฉพาะครั้งไปยังอีเมลที่ลงทะเบียนไว้ ซึ่งเป็นรหัสที่ใช้ได้เพียงครั้งเดียวและมีอายุจำกัด

ผู้ใช้งานต้องนำโทเค็นนั้นมากรอกเพื่อ ยืนยันตัวตน ก่อนที่จะได้รับอนุญาตให้ตั้งรหัสผ่านใหม่

ขั้นตอนนี้ออกแบบมาเพื่อให้แน่ใจว่า มีเพียงเจ้าของบัญชีตัวจริงเท่านั้นที่สามารถเปลี่ยนรหัสผ่านได้ เพื่อป้องกันการเข้าถึงจากบุคคลที่ไม่ได้รับอนุญาต

จุดอ่อนร้ายแรง: โทเค็นที่ไร้ค่า

เกิดอะไรขึ้นเมื่อระบบไม่ตรวจสอบ

แต่สิ่งที่น่าตกใจคือ บางระบบแม้จะมีการส่ง โทเค็นยืนยันตัวตน ไปยังอีเมลของผู้ใช้งานจริง

แต่กลับไม่ได้มีการ ตรวจสอบความถูกต้องของโทเค็น อย่างเคร่งครัดในขั้นตอนสุดท้ายของการตั้งรหัสผ่านใหม่

พูดง่ายๆ คือ ระบบส่งรหัสมาให้ผู้ใช้งาน แต่กลับไม่ได้สนใจว่าผู้ใช้งานนำรหัสที่ถูกต้องมากรอกหรือไม่

หรือเลวร้ายไปกว่านั้น อาจถึงขั้นไม่จำเป็นต้องกรอกรหัสเลยก็เป็นได้

เจาะระบบได้ง่ายกว่าที่คิด

สถานการณ์เช่นนี้เปิดช่องให้ผู้ไม่หวังดีสามารถ เข้าควบคุมบัญชี ของผู้อื่นได้อย่างง่ายดาย

ผู้โจมตีเพียงแค่แจ้งรีเซ็ตรหัสผ่านสำหรับบัญชีเป้าหมาย ระบบก็จะส่งโทเค็นไปยังอีเมลของเจ้าของบัญชีจริง

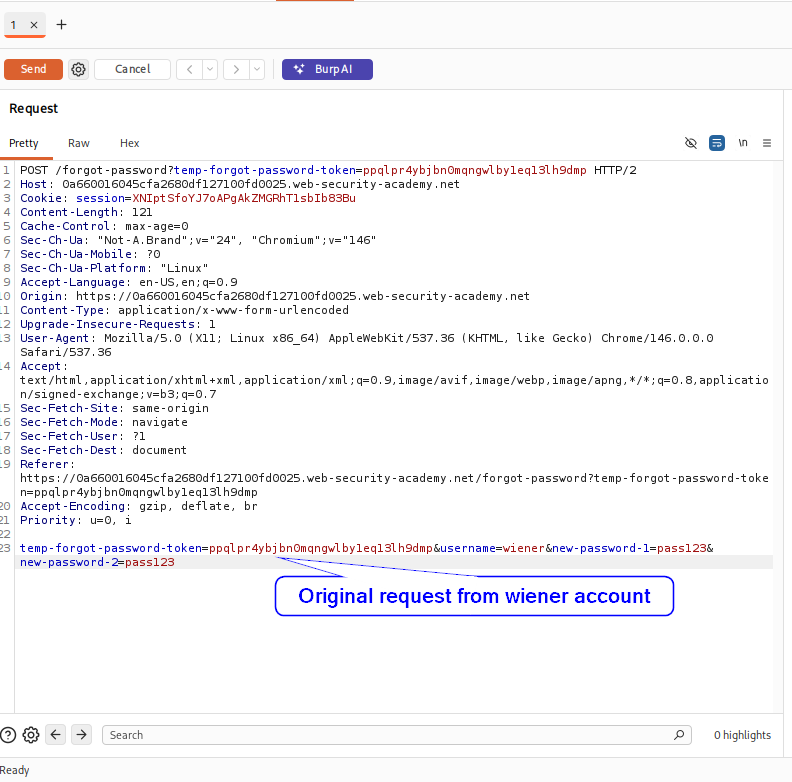

แต่แทนที่จะรอให้เจ้าของบัญชีนำโทเค็นมากรอก ผู้โจมตีจะส่งคำขอตั้งรหัสผ่านใหม่ โดยตรง ไปยังเซิร์ฟเวอร์

และสิ่งที่อันตรายคือ บางระบบจะอนุญาตให้ตั้งรหัสผ่านใหม่ได้ทันที

แม้ว่าจะไม่ได้ระบุ โทเค็นที่ถูกต้อง หรือบางครั้งอาจไม่จำเป็นต้องระบุโทเค็นเลยแม้แต่น้อย

โดยอาศัยเพียงข้อมูล อีเมล ของบัญชีเป้าหมายเท่านั้น

การกระทำนี้ทำได้โดยใช้เครื่องมือ พร็อกซี เพื่อดักจับและแก้ไขคำขอที่ส่งไปยังเซิร์ฟเวอร์ ทำให้สามารถ บายพาส การตรวจสอบโทเค็นไปได้

ผลลัพธ์คือ ผู้โจมตีสามารถตั้งรหัสผ่านใหม่สำหรับบัญชีของผู้อื่น และเข้าถึงข้อมูลส่วนตัวทั้งหมดได้ทันที

ผลกระทบที่ผู้ใช้งานต้องเจอ และวิธีป้องกันตัวเอง

ความเสี่ยงที่อยู่ตรงหน้า

ช่องโหว่ลักษณะนี้เป็นภัยร้ายแรงต่อผู้ใช้งานทั่วไปอย่างมาก

เพราะมันหมายถึงว่าบัญชีของผู้ใช้งานอาจถูก เข้าควบคุม (Account Takeover) โดยที่เจ้าของบัญชีไม่รู้ตัว

ข้อมูลส่วนตัวทั้งหมด ไม่ว่าจะเป็นรูปภาพ ข้อความ หรือข้อมูลทางการเงิน อาจถูกเปิดเผย ถูกขโมย หรือถูกนำไปใช้ในทางที่ผิด

ปกป้องข้อมูลส่วนตัวให้รอดพ้น

สำหรับผู้ใช้งาน การป้องกันที่ดีที่สุดคือการเลือกใช้บริการแพลตฟอร์มที่มี ความปลอดภัยสูง

ควรเปิดใช้งาน การยืนยันตัวตนแบบสองขั้นตอน (Two-Factor Authentication: 2FA) เสมอ หากบริการนั้นมีให้ใช้งาน

นั่นจะเพิ่มชั้นความปลอดภัยอีกชั้นหนึ่ง แม้ว่ารหัสผ่านจะถูกเปลี่ยนไปแล้วก็ตาม ผู้โจมตีก็ยังไม่สามารถเข้าสู่ระบบได้หากไม่มีรหัสยืนยันตัวตนจากอุปกรณ์ของผู้ใช้งาน

และควรระมัดระวังอีเมลแจ้งเตือนที่น่าสงสัยเกี่ยวกับการรีเซ็ตรหัสผ่าน หากไม่ได้เป็นผู้ร้องขอเอง

บทเรียนสำหรับผู้พัฒนาและเจ้าของระบบ

ความสำคัญของการตรวจสอบอย่างเข้มงวด

ช่องโหว่นี้เป็นบทเรียนสำคัญสำหรับ ผู้พัฒนาซอฟต์แวร์ และ เจ้าของระบบ ทุกคน

การออกแบบฟังก์ชันการรีเซ็ตรหัสผ่านต้องให้ความสำคัญกับ ความปลอดภัย เป็นอันดับแรก

ระบบจำเป็นต้อง ตรวจสอบความถูกต้อง ของโทเค็นที่ส่งไปอย่างเข้มงวด

โทเค็นควรมี อายุการใช้งานที่จำกัด และใช้ได้เพียง ครั้งเดียว เท่านั้น

เมื่อมีการใช้งานแล้ว โทเค็นนั้นจะต้องถูก ทำให้เป็นโมฆะ ทันที เพื่อป้องกันการนำกลับมาใช้ซ้ำ

การทดสอบระบบคือหัวใจสำคัญ

การลงทุนในการ ทดสอบเจาะระบบ (Penetration Testing) และ การตรวจสอบความปลอดภัย (Security Audits) อย่างสม่ำเสมอเป็นสิ่งที่ขาดไม่ได้

เพื่อค้นหาและแก้ไขช่องโหว่ที่อาจเกิดขึ้น ก่อนที่ผู้ไม่หวังดีจะค้นพบและนำไปใช้ประโยชน์

ความปลอดภัยของระบบยืนยันตัวตน ไม่ได้หยุดอยู่แค่การมีโทเค็นเท่านั้น แต่คือการ บังคับใช้การตรวจสอบ โทเค็นนั้นอย่างจริงจัง

ความปลอดภัยของข้อมูลผู้ใช้งานคือความรับผิดชอบสูงสุดที่ทุกฝ่ายต้องใส่ใจ ระบบยืนยันตัวตนที่แข็งแกร่งเท่านั้นที่จะสร้างความมั่นใจและความไว้วางใจให้กับผู้ใช้งานในโลกดิจิทัลที่เต็มไปด้วยภัยคุกคามนี้