เจาะรหัสผ่านด้วย SQL Injection: เมื่อ username กลายเป็นประตูสู่ระบบ

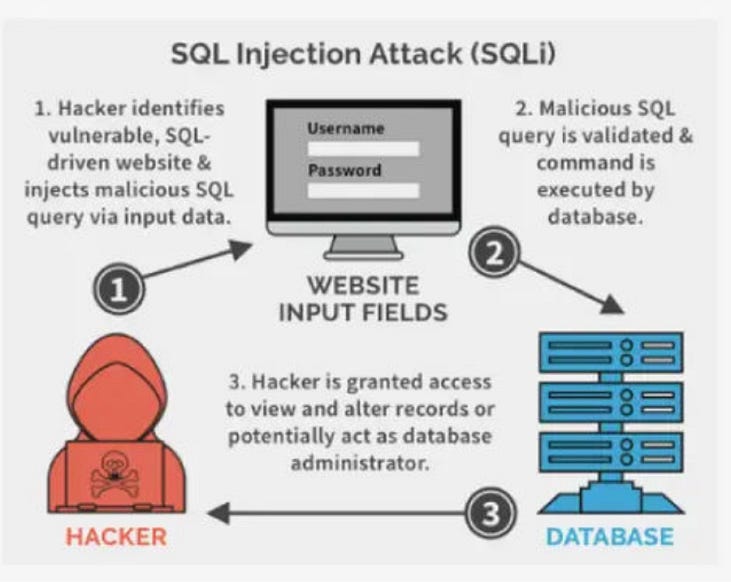

โลกดิจิทัลที่เราพึ่งพาเว็บไซต์และแอปพลิเคชันอยู่ทุกวันนี้ มีภัยเงียบที่คอยคุกคามเสมอ นั่นคือช่องโหว่ SQL Injection เทคนิคนี้ทำให้ผู้ไม่หวังดีหลอกฐานข้อมูล ให้เปิดเผยข้อมูลลับ หรือแม้แต่เข้าถึงระบบโดยไม่ต้องมีรหัสผ่าน วันนี้จะพาไปสำรวจว่าช่องโหว่นี้ทำงานอย่างไร โดยเฉพาะการเข้าสู่ระบบ ที่เพียงแค่แก้ไขชื่อผู้ใช้งาน ก็สามารถทะลวงระบบได้ง่าย ๆ

แกะรอยการทำงานของ SQL Injection

SQL Injection คือช่องโหว่ด้านความปลอดภัย ที่เกิดจากการที่แอปพลิเคชัน ไม่สามารถจัดการกับ อินพุตของผู้ใช้งาน ได้อย่างถูกต้อง เมื่อป้อนข้อมูล เช่น ในช่องล็อกอิน ข้อมูลจะถูกส่งไปยังเซิร์ฟเวอร์ และนำไปสร้างเป็นคำสั่ง SQL Query เพื่อเรียกใช้ข้อมูลจากฐานข้อมูล

ปัญหาเกิดขึ้นเมื่อผู้ไม่หวังดีป้อนข้อมูล ที่ไม่ใช่แค่ข้อมูลธรรมดา แต่เป็นส่วนหนึ่งของ คำสั่ง SQL ที่มีเจตนาร้ายปะปนอยู่ด้วย ข้อมูลเหล่านี้จะถูกรวมเข้ากับคำสั่ง SQL เดิม ทำให้คำสั่งที่ส่งไปยังฐานข้อมูลเปลี่ยนแปลงไป เป็นการหลอกฐานข้อมูลให้ทำในสิ่งที่ผู้โจมตีต้องการ

เจาะลึกการล็อกอิน: ช่องโหว่ที่คาดไม่ถึง

ลองนึกถึงหน้าล็อกอินทั่วไป ที่ต้องป้อนชื่อผู้ใช้งาน (username) และรหัสผ่าน (password) เบื้องหลังการทำงาน ระบบจะสร้างคำสั่ง SQL คล้าย ๆ แบบนี้:

SELECT * FROM users WHERE username = 'ชื่อผู้ใช้' AND password = 'รหัสผ่าน'

คำสั่งนี้ตรวจสอบว่ามีคู่ของชื่อผู้ใช้และรหัสผ่านที่ตรงกันในฐานข้อมูลหรือไม่ หากเจอ ก็จะอนุญาตให้เข้าสู่ระบบ

แต่ถ้าผู้ไม่หวังดีป้อน ชื่อผู้ใช้งาน แบบนี้: ' OR 1=1-- เข้าไปในช่อง username ช่องเดียวละ?

มาดูกันว่าเกิดอะไรขึ้นกับคำสั่ง SQL เดิม:

SELECT * FROM users WHERE username = '' OR 1=1--' AND password = 'รหัสผ่าน'

สิ่งที่เกิดขึ้นคือ:

- เครื่องหมายโคลอนเดี่ยว (‘) ตัวแรกที่ผู้โจมตีใส่ จะปิดสตริงของชื่อผู้ใช้งานเดิม ทำให้ส่วนที่เหลือกลายเป็นคำสั่ง SQL อิสระ

OR 1=1เป็นเงื่อนไขที่ “เป็นจริงเสมอ” ไม่ว่า 1 จะเท่ากับ 1 หรือไม่ ซึ่งแน่นอนว่ามันจริงเสมอ--เป็นสัญลักษณ์สำหรับการคอมเมนต์ใน SQL หมายถึงให้ฐานข้อมูล “ละเลย” ส่วนที่เหลือของคำสั่ง SQL ตั้งแต่จุดนี้ไป นั่นคือส่วนที่ตรวจสอบรหัสผ่านAND password = 'รหัสผ่าน'จะถูกละทิ้งโดยปริยาย

ผลลัพธ์คือ คำสั่ง SQL ที่ส่งไปยังฐานข้อมูลกลายเป็น: SELECT * FROM users WHERE username = '' OR 1=1 ซึ่งแปลว่า “เลือกทุกอย่างจากตาราง users ที่เงื่อนไข 1=1 เป็นจริง” เนื่องจาก 1=1 เป็นจริงเสมอ ฐานข้อมูลจึงจะมองหาผู้ใช้งานคนแรกที่เจอและอนุญาตให้เข้าสู่ระบบได้ทันที โดยไม่ต้องสนใจรหัสผ่านที่ถูกต้องเลย

ผลกระทบที่ร้ายแรงและวิธีป้องกัน

ช่องโหว่ SQL Injection โดยเฉพาะการหลีกเลี่ยงการล็อกอิน ถือเป็นภัยคุกคามร้ายแรง มันสามารถทำให้ผู้ไม่หวังดีเข้าถึงระบบในฐานะผู้ใช้งานที่มีสิทธิ์สูง เช่น ผู้ดูแลระบบ ได้อย่างสมบูรณ์ นำไปสู่การ รั่วไหลของข้อมูล การ แก้ไขข้อมูล หรือแม้แต่การ ลบข้อมูล ทั้งหมด

วิธีที่ดีที่สุดในการป้องกันช่องโหว่ SQL Injection คือการใช้ Prepared Statements หรือ Parameterized Queries เทคนิคเหล่านี้จะแยกคำสั่ง SQL ออกจากข้อมูลที่ผู้ใช้งานป้อนเข้ามาอย่างชัดเจน ระบบจะบอกฐานข้อมูลล่วงหน้าว่าคำสั่ง SQL จะมีลักษณะอย่างไร และช่องว่างสำหรับข้อมูลอยู่ที่ไหน จากนั้นจึงค่อยส่งข้อมูลเข้าไปเติม

การทำเช่นนี้จะทำให้ข้อมูลที่ผู้ใช้งานป้อน ไม่ว่าจะมีความพยายามที่จะแทรกคำสั่ง SQL มาด้วยหรือไม่ก็ตาม ถูกมองว่าเป็นเพียง “ข้อมูล” เท่านั้น ไม่ใช่ “ส่วนหนึ่งของคำสั่ง” ทำให้ไม่สามารถเปลี่ยนแปลงตรรกะการทำงานของคำสั่ง SQL ได้ นอกจากนี้ การทำ Input Validation หรือการตรวจสอบความถูกต้องของข้อมูลที่ผู้ใช้งานป้อนเข้ามา ก็เป็นอีกวิธีที่สำคัญ เพื่อกรองอักขระพิเศษหรือรูปแบบที่ไม่พึงประสงค์ออกไปก่อน

การทำความเข้าใจช่องโหว่เหล่านี้ และการนำมาตรการป้องกันที่เหมาะสมมาใช้ ถือเป็นสิ่งสำคัญอย่างยิ่งสำหรับทั้งนักพัฒนาและผู้ใช้งาน เพื่อสร้างสภาพแวดล้อมดิจิทัลที่ปลอดภัยยิ่งขึ้น