ไขรหัสลับเว็บ: แกะรอยช่องโหว่ยอดฮิตที่นักพัฒนาควรรู้

ในโลกดิจิทัลที่ทุกสิ่งเชื่อมโยงกันผ่านเว็บไซต์ ความปลอดภัยจึงเป็นสิ่งสำคัญสูงสุด

นักเจาะระบบ หรือที่เรียกว่า “แฮกเกอร์” มักมองหาจุดอ่อนเพื่อเข้าถึงข้อมูลหรือควบคุมระบบ

การแข่งขัน Capture The Flag (CTF) จึงเป็นสนามฝึกที่ดีเยี่ยมในการเรียนรู้และทำความเข้าใจช่องโหว่เหล่านี้

บทความนี้จะพาคุณไปสำรวจสองช่องโหว่เว็บที่พบบ่อยและอันตรายที่สุด นั่นคือ SQL Injection และ Path Traversal/LFI

เพื่อให้นักพัฒนาและผู้ดูแลระบบเข้าใจถึงภัยคุกคาม และรู้วิธีป้องกันได้ดียิ่งขึ้น

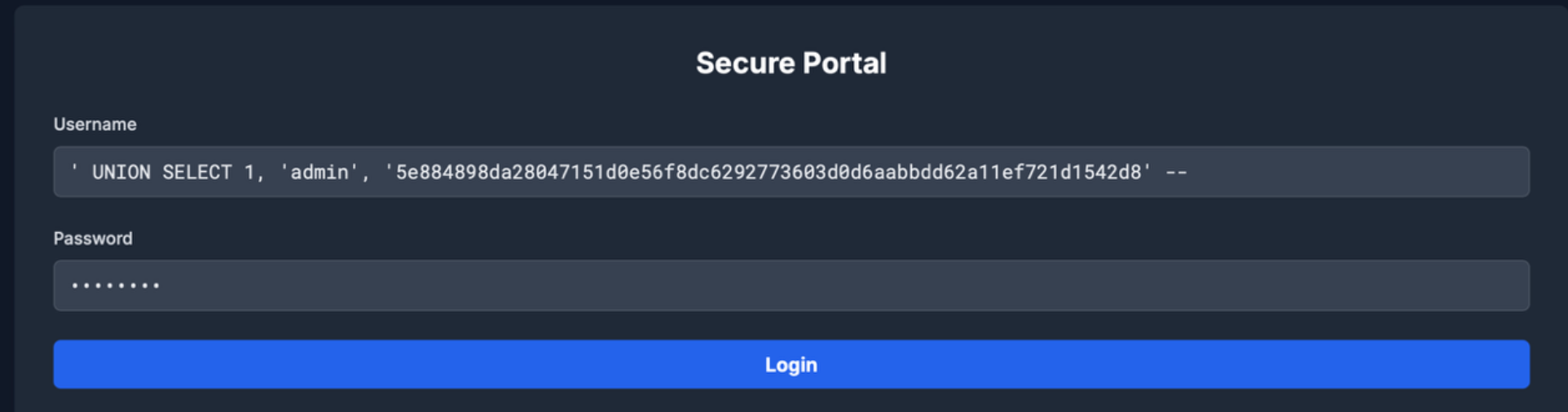

SQL Injection: เมื่อฐานข้อมูลถูกหลอกด้วยคำสั่งอันตราย

ช่องโหว่ SQL Injection เกิดขึ้นเมื่อแอปพลิเคชันเว็บนำข้อมูลที่ผู้ใช้ป้อนเข้าไปประกอบเป็นคำสั่ง SQL Query โดยไม่มีการตรวจสอบหรือกรองข้อมูลอย่างเหมาะสม

สถานการณ์ที่พบบ่อยคือหน้าเข้าสู่ระบบ ผู้โจมตีสามารถป้อนข้อมูลที่ “เป็นพิษ” ลงในช่องชื่อผู้ใช้หรือรหัสผ่าน

เช่น การใช้เครื่องหมาย ' หรือวลีเช่น ' OR 1=1-- - เพื่อเปลี่ยนแปลงโครงสร้างของคำสั่ง SQL ต้นฉบับ

ผลลัพธ์คือ ระบบอาจถูกหลอกให้เชื่อว่าเงื่อนไขเป็นจริงเสมอ ทำให้ผู้โจมตีสามารถ ข้ามการยืนยันตัวตน เข้าสู่ระบบได้โดยไม่จำเป็นต้องรู้รหัสผ่านที่ถูกต้อง

นอกเหนือจากการเข้าสู่ระบบ การโจมตียังสามารถพัฒนาไปสู่การ ดึงข้อมูลสำคัญ ออกมาจากฐานข้อมูลได้อีกด้วย

โดยใช้เทคนิคเช่น UNION SELECT เพื่อรวมผลลัพธ์จากคำสั่ง SQL ที่สร้างขึ้นเอง

แล้วสอบถามข้อมูลเกี่ยวกับโครงสร้างของฐานข้อมูล เช่น ชื่อตาราง ชื่อคอลัมน์ หรือแม้กระทั่ง ข้อมูลส่วนตัวของผู้ใช้งาน เช่น รหัสผ่าน หรือข้อมูลสำคัญอื่น ๆ ที่ไม่ควรเปิดเผย

เพื่อป้องกันภัยจาก SQL Injection นักพัฒนาควรใช้ Prepared Statements หรือ Parameterized Queries เสมอ

รวมถึงการ ตรวจสอบและกรองข้อมูลนำเข้า อย่างเข้มงวด เพื่อให้แน่ใจว่าข้อมูลที่ผู้ใช้ป้อนมานั้นไม่สามารถเปลี่ยนแปลงโครงสร้างของคำสั่ง SQL ได้

Path Traversal / LFI: แอบอ่านไฟล์ลับในเซิร์ฟเวอร์

ช่องโหว่ Path Traversal หรือที่เรียกว่า Local File Inclusion (LFI) เป็นอีกหนึ่งช่องโหว่ร้ายแรงที่อนุญาตให้ผู้โจมตีสามารถอ่านไฟล์หรือเขียนไฟล์บนเซิร์ฟเวอร์ได้

โดยการใช้ลำดับของอักขระพิเศษอย่าง ../ (dot-dot-slash) เพื่อออกจากไดเรกทอรีปัจจุบัน

และเข้าถึงไฟล์ที่อยู่นอกเหนือจากที่แอปพลิเคชันตั้งใจจะให้เข้าถึง

ลองนึกภาพว่ามีหน้าเว็บที่แสดงเนื้อหาจากไฟล์ตามพารามิเตอร์ file=some_document.txt

ผู้โจมตีอาจเปลี่ยนพารามิเตอร์เป็น file=../../../../etc/passwd เพื่อพยายามอ่านไฟล์ passwd ซึ่งเก็บข้อมูลผู้ใช้ระบบปฏิบัติการ

หรือใช้ php://filter/convert.base64-encode/resource=index.php เพื่ออ่าน ซอร์สโค้ดของเว็บแอปพลิเคชัน แบบ Base64

การเข้าถึงไฟล์เหล่านี้ทำให้ผู้โจมตีสามารถค้นหา ข้อมูลการกำหนดค่าระบบ รหัสผ่าน หรือแม้แต่ ไฟล์สำคัญ ที่บ่งชี้ถึงช่องโหว่เพิ่มเติม

ในบางกรณี หากมีการอนุญาตให้เขียนไฟล์ ผู้โจมตีอาจถึงขั้นอัปโหลดสคริปต์อันตรายเพื่อ ควบคุมเซิร์ฟเวอร์ ได้เลยทีเดียว

การป้องกันช่องโหว่นี้ทำได้โดยการ ไม่เชื่อใจข้อมูลนำเข้าจากผู้ใช้ อย่างเด็ดขาด

ตรวจสอบและ ทำความสะอาดพารามิเตอร์ไฟล์ อย่างละเอียด จำกัดการเข้าถึงไดเรกทอรี และใช้ Whitelisting ในการกำหนดชื่อไฟล์ที่อนุญาตให้เข้าถึงเท่านั้น

ช่องโหว่เหล่านี้เป็นเพียงตัวอย่างเล็กๆ น้อยๆ ของภัยคุกคามมากมายในโลกไซเบอร์

การทำความเข้าใจกลไกการโจมตีและการป้องกันที่ถูกต้อง เป็นสิ่งจำเป็นอย่างยิ่งสำหรับทุกคนที่เกี่ยวข้องกับการพัฒนาและดูแลระบบเว็บ

เพื่อสร้างแพลตฟอร์มออนไลน์ที่แข็งแกร่งและปลอดภัยต่อผู้ใช้งานทุกคน