ช่องโหว่ร้ายแรง PAN-OS: ปลดล็อกภัยคุกคามการเข้าสู่ระบบ User-ID ที่ต้องรีบแก้ไข

ในโลกไซเบอร์ที่เต็มไปด้วยความท้าทาย การอัปเดตและเฝ้าระวังภัยคุกคามใหม่ๆ จึงเป็นสิ่งจำเป็นอย่างยิ่ง เพิ่งมีการเปิดเผยช่องโหว่ด้านความปลอดภัยที่ ร้ายแรง ในระบบปฏิบัติการ PAN-OS ของ Palo Alto Networks ซึ่งส่งผลกระทบโดยตรงต่อการทำงานของ User-ID authentication portal

ช่องโหว่นี้ถูกระบุด้วยรหัส CVE-2026-0300 แม้รหัสจะดูเป็นปีในอนาคต แต่ความเสี่ยงนั้นเป็นปัจจุบันทันที นี่ไม่ใช่ภัยคุกคามธรรมดา แต่เป็นช่องโหว่ที่ผู้ใช้งาน PAN-OS ทุกคนควรรู้และรีบดำเนินการแก้ไขอย่างเร่งด่วน

ช่องโหว่นี้คืออะไรและส่งผลอย่างไร

ช่องโหว่ CVE-2026-0300 นี้เปิดโอกาสให้ผู้โจมตีที่ไม่ได้รับการยืนยันตัวตน สามารถเข้าถึงและก่อกวนกระบวนการ ยืนยันตัวตน ของ User-ID ได้โดยตรง

ผลลัพธ์ที่ร้ายแรงที่สุดคือการโจมตีแบบ ปฏิเสธการให้บริการ (Denial of Service – DoS) นั่นหมายความว่า ผู้ใช้งานจะไม่สามารถเข้าสู่ระบบหรือยืนยันตัวตนผ่านพอร์ทัล User-ID ได้ ทำให้การเข้าถึงทรัพยากรที่สำคัญถูกปิดกั้นลงโดยสิ้นเชิง

สิ่งสำคัญที่ต้องทำความเข้าใจคือ ช่องโหว่นี้ ไม่ได้อนุญาตให้ผู้โจมตีเข้าถึงข้อมูล หรือ รันโค้ดอันตราย บนระบบของคุณโดยตรง

แต่การขัดขวางการเข้าถึงระบบที่สำคัญ ก็สร้างความเสียหายได้ไม่แพ้กัน โดยเฉพาะอย่างยิ่งสำหรับองค์กรที่ต้องพึ่งพาการยืนยันตัวตนอย่างต่อเนื่อง

ใครที่ได้รับผลกระทบจากช่องโหว่นี้บ้าง

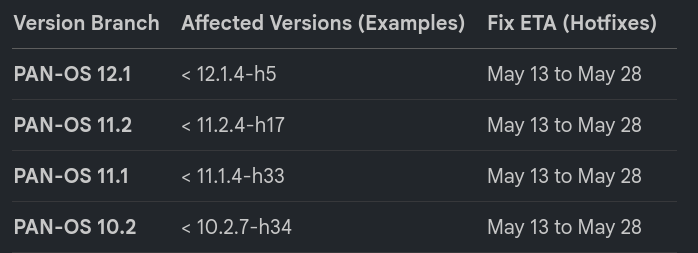

ช่องโหว่นี้ส่งผลกระทบต่อ PAN-OS เวอร์ชัน 10.2, 11.0 และ 11.1 โดยเฉพาะระบบที่ใช้การยืนยันตัวตนแบบ User-ID

หากองค์กรของคุณใช้งานผลิตภัณฑ์อย่าง GlobalProtect, Prisma Access หรือ Cloud Managed Prisma Access ที่มีการพึ่งพาบริการ User-ID เพื่อจัดการการเข้าถึงของผู้ใช้งาน คุณก็มีความเสี่ยงที่จะได้รับผลกระทบ

การตรวจสอบเวอร์ชัน PAN-OS ที่ใช้งานอยู่จึงเป็นสิ่งแรกที่ควรทำ เพื่อประเมินระดับความเสี่ยงของระบบ

การแก้ไขและป้องกันตัวเองทำได้อย่างไร

สิ่งแรกและสำคัญที่สุด คือการ อัปเดตแพตช์ (Hotfix) ที่ทาง Palo Alto Networks ได้ออกให้โดยทันที นี่คือวิธีที่รวดเร็วและมีประสิทธิภาพที่สุดในการปิดช่องโหว่นี้

นอกจากนี้ ยังมีมาตรการป้องกันเพิ่มเติมที่สามารถช่วยลดความเสี่ยงได้ เช่น

- การกำหนดค่า Authentication Portal profile ให้ใช้ Service Route แยกต่างหาก: การแยกเส้นทางการสื่อสารสำหรับพอร์ทัลยืนยันตัวตนจะช่วยจำกัดการเข้าถึงและลดพื้นที่การโจมตี

- การใช้ Dedicated Management Interface สำหรับ User-ID Agent: การแยกอินเทอร์เฟซการจัดการออกจากอินเทอร์เฟซสำหรับผู้ใช้งานทั่วไป จะช่วยเพิ่มความปลอดภัยและป้องกันการเข้าถึงที่ไม่พึงประสงค์

มาตรการเหล่านี้จะช่วยสร้างชั้นการป้องกันเพิ่มเติมให้กับระบบของคุณ และทำให้ผู้โจมตีเข้าถึงและก่อกวนได้ยากขึ้น

การตรวจจับและการเฝ้าระวัง

นอกจากการอัปเดตและปรับปรุงการตั้งค่าแล้ว การ เฝ้าระวังอย่างใกล้ชิด ก็เป็นสิ่งสำคัญเช่นกัน

ควรหมั่นตรวจสอบ ล็อกของไฟร์วอลล์ และระบบที่เกี่ยวข้องอย่างสม่ำเสมอ มองหาสัญญาณของการเข้าถึงที่ผิดปกติ หรือความพยายามในการโจมตีที่เกี่ยวข้องกับบริการยืนยันตัวตน

การมีระบบแจ้งเตือนเมื่อเกิดความผิดปกติ จะช่วยให้คุณสามารถตอบสนองต่อเหตุการณ์ได้อย่างรวดเร็วและมีประสิทธิภาพ

ความปลอดภัยทางไซเบอร์ไม่ใช่เรื่องของการแก้ไขเพียงครั้งเดียว แต่เป็นการเดินทางที่ต้องมีการปรับปรุงและเฝ้าระวังอย่างต่อเนื่อง การทำความเข้าใจช่องโหว่ อัปเดตระบบ และตั้งค่าการป้องกันที่แข็งแกร่ง จะช่วยปกป้องโครงสร้างพื้นฐานดิจิทัลให้ปลอดภัยจากภัยคุกคามในปัจจุบันและอนาคตได้เสมอ