เจาะระบบ AI ภายในของ Sony: บทเรียนจากช่องโหว่การเข้าถึง

การค้นพบที่คาดไม่ถึง

โลกไซเบอร์มักมีเรื่องน่าประหลาดใจซ่อนอยู่เสมอ บางครั้งการค้นพบที่สำคัญก็เริ่มต้นจากการสืบค้นง่ายๆ

เมื่อเจาะลึกลงไปในโดเมนย่อยต่างๆ ที่เกี่ยวข้องกับ Sony สิ่งที่ปรากฏขึ้นคือหน้าล็อกอินของแอปพลิเคชัน AI Chat Assistant ภายในองค์กร

มันไม่ใช่แอปพลิเคชันสาธารณะ แต่เป็นเครื่องมือที่ดูเหมือนออกแบบมาเพื่อการใช้งานภายในเฉพาะกลุ่มเท่านั้น ซึ่งเป็นเป้าหมายที่น่าสนใจสำหรับผู้ที่สนใจด้านความปลอดภัย

ประตูสู่ระบบและการเข้าสู่ระบบแบบครั้งเดียว (SSO)

เมื่อพยายามเข้าถึงแอปพลิเคชันดังกล่าว ระบบได้นำไปสู่หน้าล็อกอินแบบ Single Sign-On (SSO) ของ Sony ซึ่งเป็นมาตรฐานความปลอดภัยที่หลายองค์กรใหญ่ใช้เพื่อรวมศูนย์การยืนยันตัวตนของผู้ใช้งาน

SSO ถูกออกแบบมาให้เป็นด่านแรกที่แข็งแกร่ง ทำให้มั่นใจว่าเฉพาะพนักงานที่ได้รับอนุญาตเท่านั้นที่จะสามารถเข้าถึงเครื่องมือภายในได้

แต่ด่านนี้เองกลับมีจุดอ่อนซ่อนอยู่

แกะรอยช่องโหว่การควบคุมการเข้าถึง (Broken Access Control)

จากการตรวจสอบการทำงานของเว็บแอปพลิเคชันอย่างละเอียด พบว่ามีจุดที่น่าสนใจอยู่หนึ่งจุด คือ endpoint ที่ชื่อว่า /api/auth/me

นี่คือส่วนที่ระบบใช้เพื่อตรวจสอบสถานะการเข้าสู่ระบบของผู้ใช้งาน

สิ่งที่น่าตกใจคือ แม้จะยังไม่มีการยืนยันตัวตนอย่างสมบูรณ์ หรือไม่มีคุกกี้ที่ถูกต้อง แต่ endpoint นี้กลับตอบกลับข้อมูลที่เกี่ยวข้องกับสถานะการล็อกอินบางอย่าง

นี่เป็นสัญญาณแรกที่บ่งชี้ถึงความผิดปกติของการ ควบคุมการเข้าถึง หรือ Broken Access Control

การสื่อสารระหว่างไคลเอนต์และเซิร์ฟเวอร์มักจะใช้ Cookie Header เพื่อส่งข้อมูลเซสชัน แต่ในกรณีนี้ ดูเหมือนว่าระบบไม่ได้ตรวจสอบคุกกี้อย่างเข้มงวดในการเรียก API บางตัว ซึ่งทำให้เกิดช่องว่างที่สามารถใช้โจมตีได้

การข้ามระบบยืนยันตัวตน

เมื่อเข้าใจถึงพฤติกรรมของระบบแล้ว ก็ถึงเวลาทดลองสร้างบัญชีผู้ใช้งาน

ปกติแล้ว การสร้างบัญชีในระบบภายในองค์กรต้องผ่านกระบวนการยืนยันตัวตนที่เข้มงวดผ่าน SSO

แต่ด้วยช่องโหว่ที่พบ สามารถใช้เทคนิคพิเศษเพื่อ ข้ามขั้นตอนการยืนยัน SSO ได้อย่างน่าเหลือเชื่อ

สิ่งที่ทำคือ การส่งอีเมลของพนักงาน Sony ที่คาดเดาได้ (ซึ่งปกติแล้วจะใช้โดเมน @sony.com) โดยตรงไปยัง API ของระบบ โดยไม่ผ่านกระบวนการ SSO ปกติ

ระบบกลับยอมรับอีเมลที่ส่งมา และสร้างบัญชีให้ทันทีราวกับว่ามีการยืนยันตัวตนมาแล้ว

เป็นการใช้ประโยชน์จากจุดบกพร่องที่ระบบเชื่อถือข้อมูลที่ส่งมามากเกินไป โดยไม่ได้ตรวจสอบแหล่งที่มาและความถูกต้องอย่างเพียงพอ

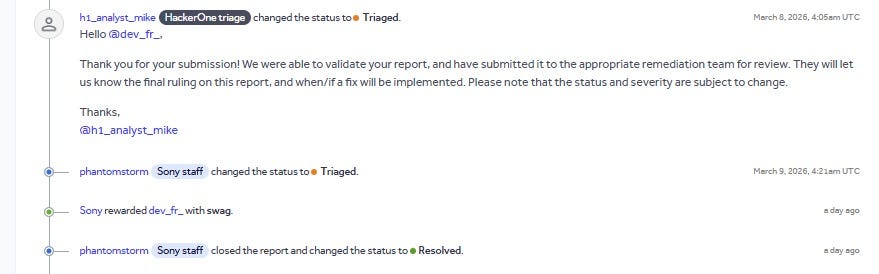

ผลลัพธ์และการตระหนักถึงความปลอดภัย

เมื่อสร้างบัญชีสำเร็จ ก็สามารถเข้าถึง AI Chat Assistant ภายในของ Sony ได้โดยสมบูรณ์

นี่ไม่ใช่แค่การเข้าถึงแชทบอทธรรมดา แต่มันคือการเข้าถึงเครื่องมือที่อาจมีข้อมูลสำคัญและเป็นความลับขององค์กร

ช่องโหว่ลักษณะนี้ตอกย้ำถึงความสำคัญของการ ตรวจสอบการควบคุมการเข้าถึง (Access Control) อย่างรอบคอบในทุกๆ จุดของระบบ

แม้แต่ระบบ SSO ที่ออกแบบมาให้แข็งแกร่ง ก็ยังสามารถมีจุดอ่อนได้หากการนำไปใช้งานจริงไม่รัดกุมพอ

การเรียนรู้จากกรณีแบบนี้จะช่วยให้องค์กรต่างๆ ตระหนักถึงความจำเป็นในการประเมินและปรับปรุงระบบรักษาความปลอดภัยอย่างต่อเนื่อง เพื่อปกป้องข้อมูลอันมีค่าจากการเข้าถึงโดยไม่ได้รับอนุญาต